"Keine Firma, die Geschäft machen will im digitalen Umfeld, kann auf Sicherheit verzichten, auf Identitätssicherung zu verzichten, auf Privacy verzichten. Es ist für mich weniger eine Frage von Geld, sondern auf die ganzen Themen kann man sich verzichten. Und da müssen sich die Firmen entsprechend darauf vorbereiten."

Diese klare Forderung stellt Hermann Wimmer auf. Er arbeitet beim Softwareunternehmen Forgerock, das sich auf Identitätsmanagement und Zugangslösungen spezialisiert hat. Doch wenn man einmal genau hinschaut, dann stellt man fest: Zu viele Unternehmen haben in Sachen Identitätsabsicherung ihre Hausaufgaben noch nicht gemacht. Und so ist der Diebstahl digitaler Identitäten ein äußerst lukratives Geschäft geworden, und zwar nicht nur, indem Zugangsdaten von Mitarbeitern und Kunden gestohlen werden. Auf mehreren Sicherheitskonferenzen wurde darüber diskutiert, welche Anforderungen vor allem das Internet der Dinge und Industrie-4.0-Konzepte an die Absicherung von Identitäten und an das Zugriffsmanagement stellen. Wo sehen die Sicherheitsexperten dort die größte Gefahr, Peter Welchering?

Versäumnisse in den letzten 20 Jahren

"Die größte Gefahr liegt darin, dass alle von Digitalisierung sprechen und meistens völlig unklar ist, was sich dahinter verbirgt. Besonders skeptisch sind da die Verhandlungen der etwaigen künftigen Jamaika-Koalitionäre in dieser Woche von der Sicherheitsbranche aufgenommen worden. Das Internet der Dinge und der Breitbandausbau wurden noch benannt, aber die Sicherheitskonzepte, die damit verbunden sind, wurden schlicht nicht thematisiert. Und das ist nicht nur in der Politik so, sondern auch in ganz vielen Unternehmen und bei vielen Telekommunikationsdienstleistern. Sie haben während der vergangenen 20 Jahre versäumt, Identitätsmanagement und Zugriffskonzepte aufzusetzen, um die erforderliche Netz- und Systemsicherheit herstellen zu können. Das hat zu riesigen Sicherheitslöchern geführt. Wenn wir mit diesen Sicherheitslöchern nun auch noch ein Internet der Dinge aufbauen, dann handeln wir nach Meinung vieler Sicherheitsexperten geradezu selbstmörderisch. Denn zur Digitalisierung gehört ein sauberes Identitätsmanagement, und das fehlt."

Was genau da fehlt und wie gegensteuert werden muss, um die Sicherheitslage etwas besser in den Griff zu bekommen, das war Inhalt zahlreicher Diskussionen auf vielen Kongressen und Fachtagungen in den letzten Wochen zu diesem thematischen Komplex. Das ist der der Diskussion:

Digitalisierung ist zu einem abstrakten politischen Begriff geworden. Das gilt auch für die so oft erhobene Forderung nach einer schnellen Digitalisierung von Geschäftsprozessen in den Unternehmen und Organisationen. In einem Krankenhaus zum Beispiel bedeutet Digitalisierung nicht nur die Einführung der elektronischen Patientenakte, sondern zum Beispiel auch den Einsatz von Operationsrobotern. Beim geforderten digitalen Umbau der Automobilindustrie heißt Digitalisierung nicht nur die Einführung einer vernetzten Produktion, sondern auch die Vernetzung fahrender PKW, etwa für Stauprognosen oder Wartungshinweise. Und da ergeben sich erhebliche Sicherheitsrisiken. Felix Gaehtgens von der Gartner Group bringt die so auf den Punkt.

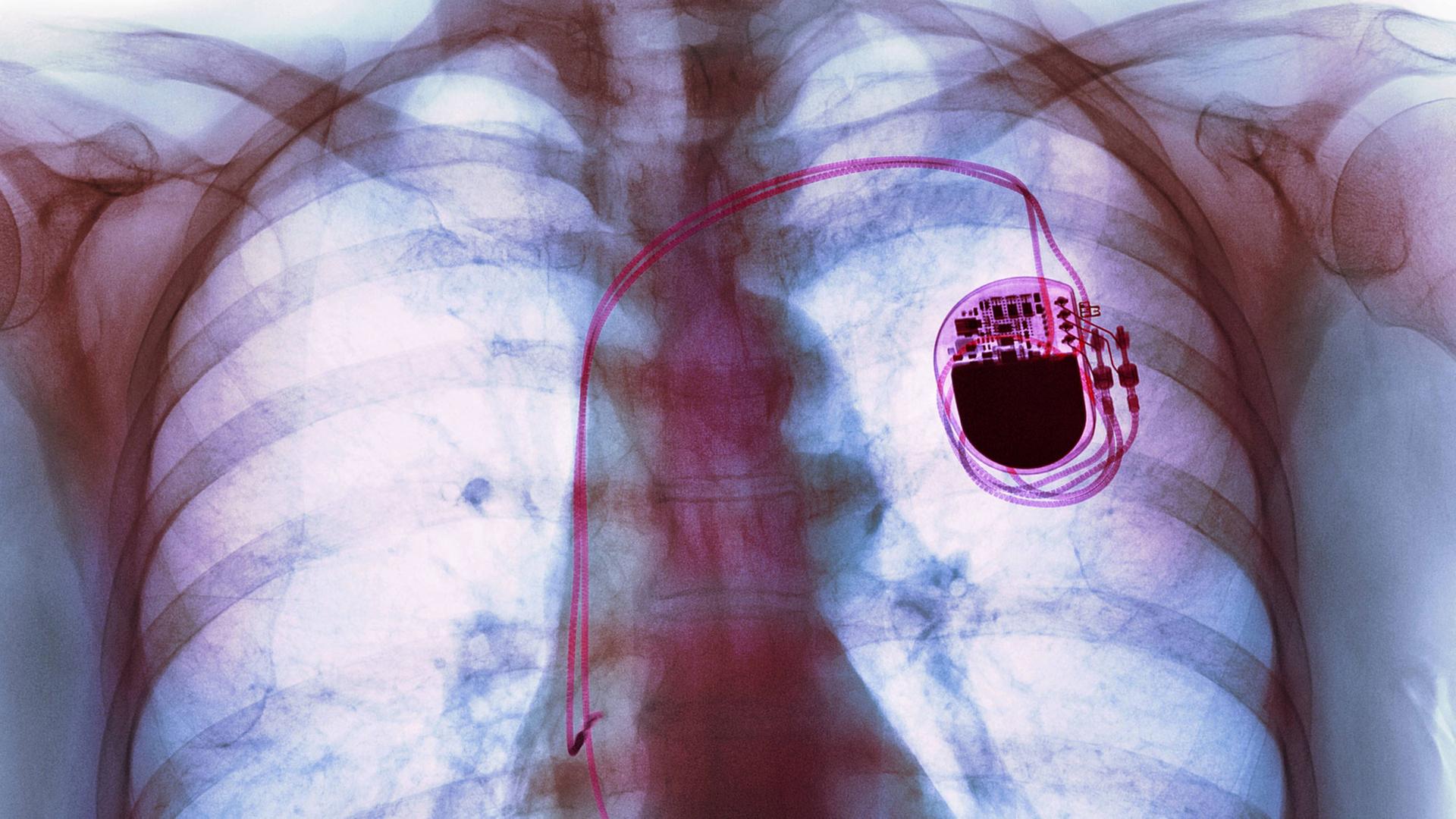

"Wenn Sie also mal schauen, was es für Attacken gibt auf Insulin-Pumpen oder auf Herzschrittmacher oder auch auf die Steuersysteme eines Autos, dann sehen Sie natürlich auch, dass es nicht einfach nur darum geht, dass irgendwelche Daten abgegriffen werden, sondern dass es da richtig schwerwiegende Konsequenzen für das Leben geben kann."

Die Sicherheitsrisiken sind enorm

Werte der Insulin-Pumpe darf also nur der behandelnde Arzt verändern. Wenn per Klinik-System auf die Pumpensteuerung zugegriffen wird, muss protokolliert werden, wer da welche Werte verändert. Die persönliche digitale Identität des Arztes muss überprüft sein. Dieser Identität sind Berechtigungen zugeordnet. Der Arzt darf also nicht alle möglichen Werte an der Pumpensteuerung ändern, sondern nur bestimmte Werte in vorgegebenen Bereichen. Ähnlich sollten auch Zugriffe auf die Bordcomputer vernetzter PKW abgesichert sein. Doch allein die Hacks der vergangenen Monate haben gezeigt, dass die Sicherheitsrisiken hier enorm sind. Victor Ake von Forgerock beschreibt die Lage so.

"Auf diesem Gebiet gibt es in den verschiedenen Industriebereichen viel Ignoranz. Statt sich auf diese Frage zu konzentrieren, beschäftigen sich die Leute damit, bestimmte Funktionalitäten und Software-Features bereitzustellen. Und sie vergessen darüber, die Sicherheit der Identität zu gewährleisten. Das passiert dann erst im letzten Augenblick. Wenn man so etwas unter Druck aufsetzt, geht das schief. Wir brauchen einen strategischen Plan, um Identitäts- und Zugriffsmanagement ganzheitlich aufzusetzen. Das ist der Schlüssel zum Erfolg."

Solch ein strategischer Plan muss in den Unternehmen entwickelt und umgesetzt werden, braucht aber gesetzliche Rahmenbedingungen. Die lassen auch bei den sogenannten kritischen Infrastrukturen – also der Stromversorgung, der Verkehrssteuerung oder der Telekommunikation – noch erheblich zu wünschen übrig. Allein eine Meldepflicht für sicherheitsrelevante Vorfälle reicht da nicht. Victor Ake.

"Wir müssen die Auswirkungen solcher Cyberangriffe minimieren. Aus der Perspektive des Schutzes von Identitäten müssen wir eine neue Sicherheitsebene einführen. Die üblichen Angriffe werden über das Netzwerk ausgeführt, und zwar über Firewalls und Router. Wenn auf bestimmte Ressourcen und Daten zugegriffen werden soll, dann müssen diese Ressourcen und Daten besonders geschützt werden, und zwar an den besonders sicherheitsrelevanten Punkten mit einer Identitätsabfrage."

Auch auf der nächsten Tagung der Internet-Ingenieure vom 11. bis 17. November in Singapur soll über Standards für eine solche zusätzliche Sicherheitsebene diskutiert werden. Denn eines ist den Sicherheitsexperten schon seit langem klar: In Sachen Netzwerksicherheit leben wir enorm gefährlich.