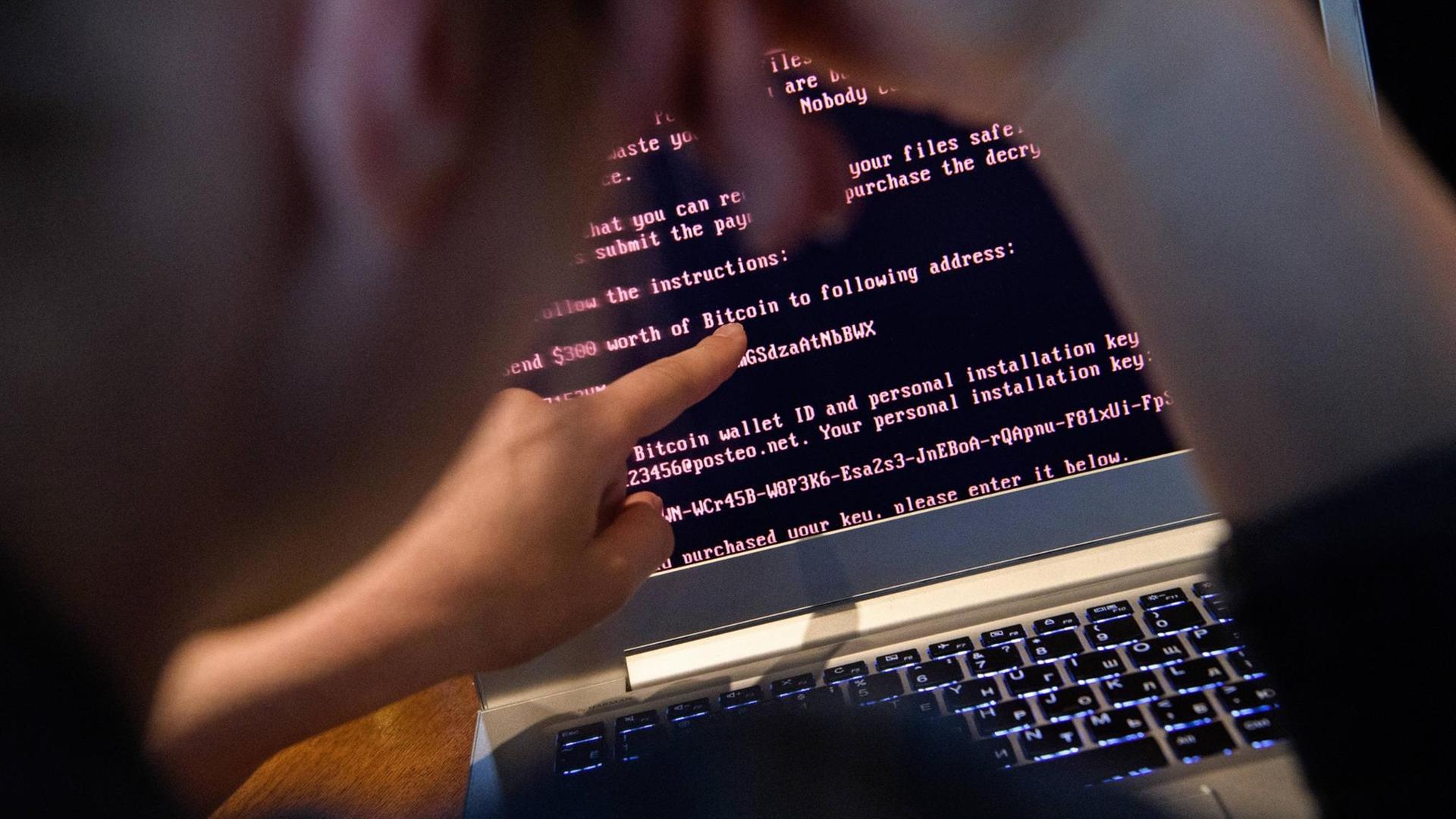

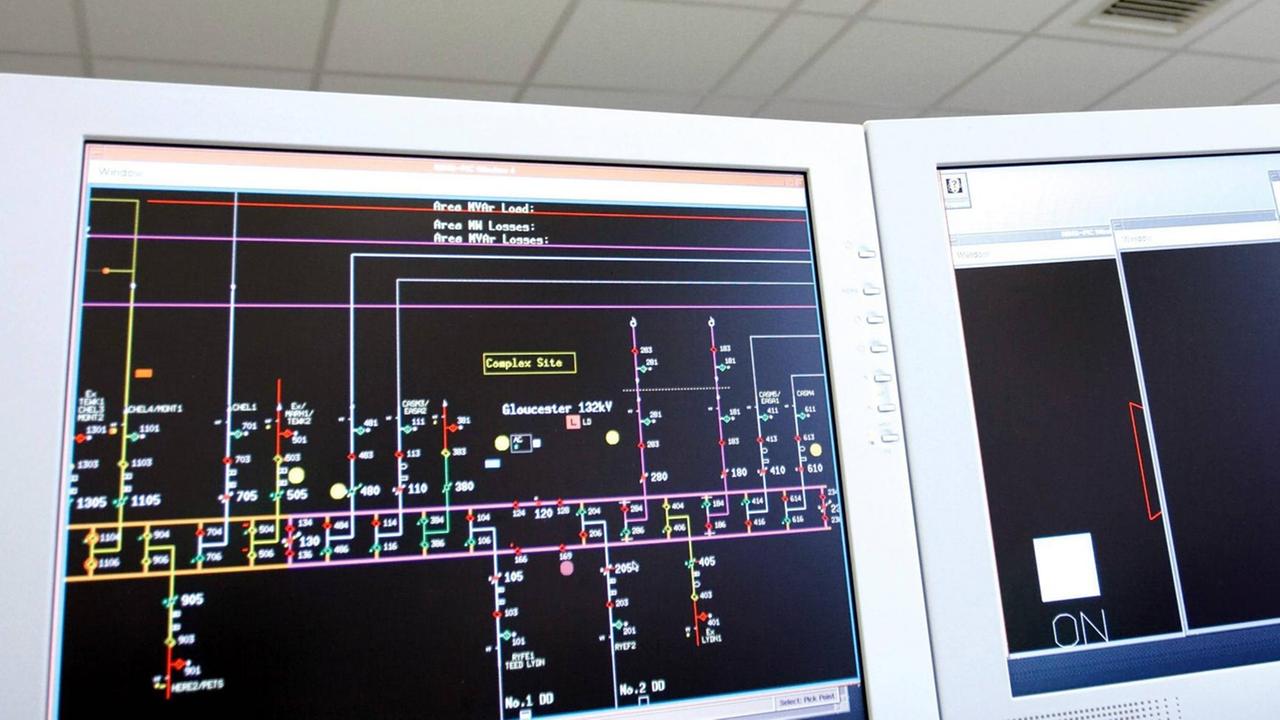

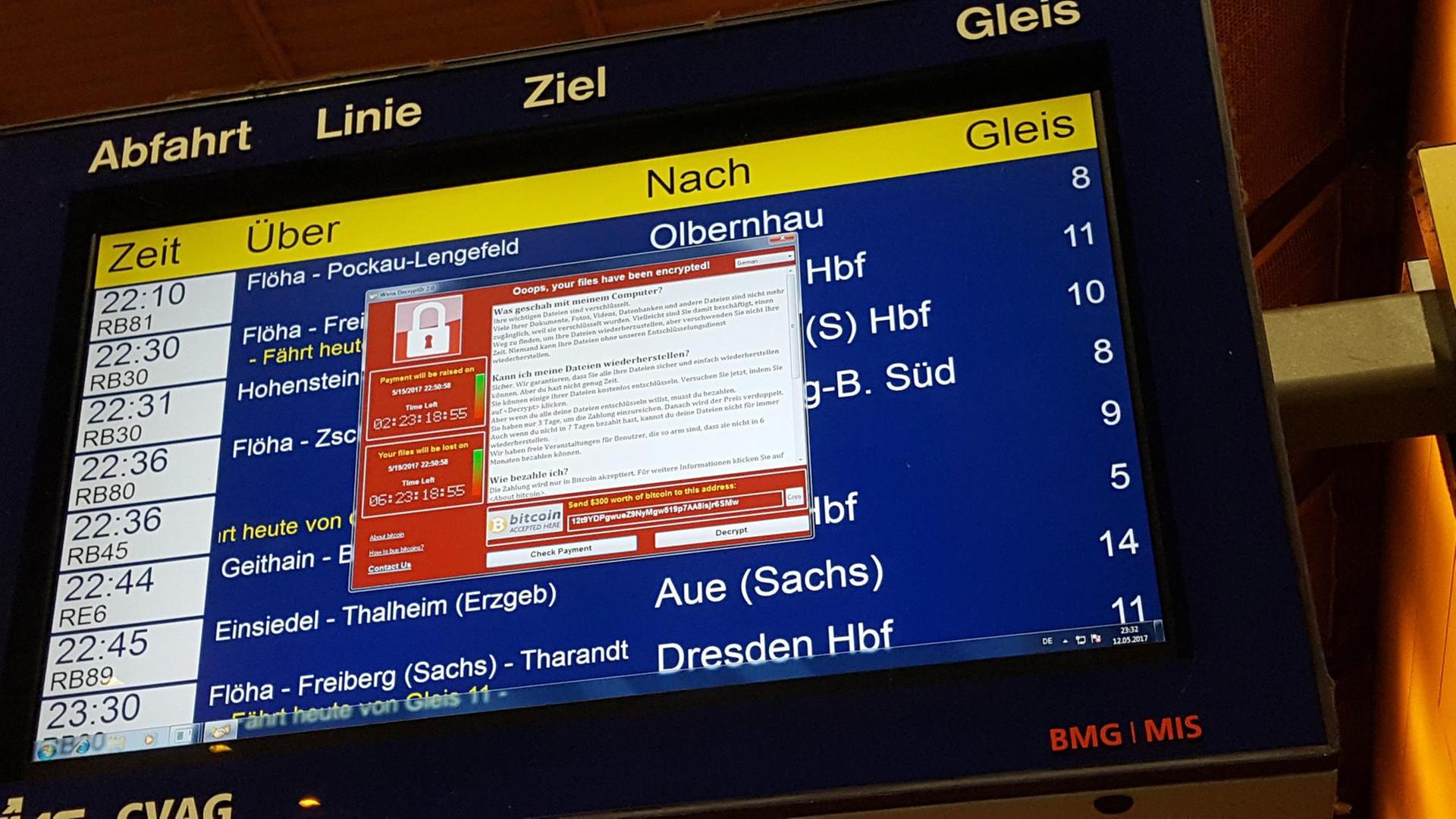

Sandra Schulz: Hunderttausende Rechner hat der Computervirus Wannacry Mitte Mai befallen. Binnen kürzester Zeit breitete sich das Schadprogramm aus. Nichts ging mehr auf den betroffenen Rechnern. Der Virus verschlüsselte die Computer und forderte ein Lösegeld. Seit Dienstagabend sorgt jetzt eine offenbar ganz ähnliche Schad-Software für Chaos, deutlich professioneller mit mehr Angriffsmethoden als Wannacry. Der Schwerpunkt dieses jüngsten Angriffs scheint in Osteuropa zu liegen. Nur ein ganz konkretes Beispiel: An der Ruine des Katastrophen-Atomkraftwerks Tschernobyl in der Ukraine musste die Radioaktivität nach dem Ausfall von Windows-Computern manuell gemessen werden.

Einmal mehr zeigt sich die Verwundbarkeit einer vernetzten Welt und darüber kann ich in den kommenden Minuten mit Arne Schönbohm sprechen, mit dem Präsidenten des Bundesamts für Sicherheit in der Informationstechnik. Schönen guten Morgen.

Arne Schönbohm: Guten Morgen.

Schulz: Nach dem Bild, das sich bisher abzeichnet, wie gravierend war dieser jüngste Angriff?

Schönbohm: Er war in der Ukraine oder auch in Russland sehr stark. Deutschland war nur sehr begrenzt davon betroffen bisher. Wir gehen davon aus, dass es eine sehr niedrige zweistellige Anzahl von Unternehmen gibt. Mit einzelnen sind wir im Gespräch. Aber es ist nicht so schlimm wie Wannacry gewesen.

Schulz: Gibt es denn schon klare Hinweise auf die Hinterleute?

Schönbohm: Nein, die gibt es bisher nicht. Es ist so: Normalerweise geht man davon aus, wenn die Daten verschlüsselt werden und jemand Lösegeld fordert, um diese Daten wieder freizugeben, dass es hier schlicht und ergreifend um organisierte Kriminalität geht, um Erpressung geht.

"150.000 Dollar ist kein Erfolg - für den Schaden"

Schulz: Und auch darum, "Geld zu machen". Wenn man sich jetzt die Entwicklung anschaut aus den letzten Wochen und Monaten, da ist schon der Eindruck da, dass dieses "Geschäft" im Moment ganz gut läuft, oder?

Schönbohm: Ja, das ist eigentlich sehr interessant. Sowohl bei Wannacry waren es rund 130.000, 150.000 Dollar, die erbeutet worden sind. 130.000, 150.000 Dollar für den Schaden, den man angerichtet hat, ist natürlich nicht erfolgreich. Das Gleiche gilt auch jetzt hier bisher von Petya II, von der derzeitigen Angriffswelle, die wir sehen. Dort sind die Gelder, die gezahlt worden sind, die nachverfolgbar sind, relativ gering gewesen, 15.000 Dollar, so um den Dreh, also auch relativ überschaubar. Und das für den Schaden, den man hat, würde ich sagen, ist es nicht erfolgreich. Erfolgreicher ist die Kriminalität, die gar nicht groß die Aufmerksamkeit der Medien und der anderen Gruppen bekommt.

Schulz: Herr Schönbohm, ich wollte das damit jetzt auch nicht als Geschäftsmodell propagieren, sondern meine Frage zielte darauf ab: Dass wir von so vielen Fällen jetzt hören, heißt das, dass es mehr Sicherheitslücken gibt, als das früher der Fall war, oder wird das jetzt nur mehr bekannt?

Schönbohm: Nein. Es gibt auf der einen Seite mehr Sicherheitslücken. Woran liegt das? Wir fangen ja an, unsere Welt immer weiter zu vernetzen, zu digitalisieren, und die Wirtschaft und auch andere verstehen zunehmend, dass die Informationssicherheit kein Kostenfaktor ist, sondern die Informationssicherheit ist die Voraussetzung dafür, dass wir überhaupt erfolgreich digitalisieren können. Ich finde, es wird sehr einfach beispielhaft deutlich an dem Beispiel des automatisierten Fahrens. Keiner wird automatisiert ein Auto benutzen, wenn man nicht hundertprozentig auch sicher sein kann, dass hier eine Fremdsteuerung und solche Themen nicht möglich sind, und das sind Punkte, an denen wir auch in Deutschland sehr stark arbeiten.

"Bisher kein erfolgreicher Angriff auf Bundesverwaltung"

Schulz: Wir hatten auch vor einiger Zeit einen größer angelegten Hacker-Angriff auf den Bundestag. Wie gut sind denn die öffentlichen Institutionen vorbereitet oder geschützt in Deutschland?

Schönbohm: Der Bundestag ist ja erfolgreich angegriffen worden 2015, wo auch eine Menge an Daten abgeflossen sind. 2016 gab es ja auch auf die im Bundestag vertretenen Parteien Angriffe, Phishing-Angriffe. Diese wurden auch erfolgreich abgewehrt. Die Bundesverwaltung insgesamt baut kontinuierlich die Sicherheitsanforderungen auch aus und bisher sind keine erfolgreichen Angriffe, wo auch Daten abgeflossen sind, wirklich in der Bundesverwaltung bekannt geworden. Von daher glaube ich, dass wir im Vergleich zu anderen Staaten relativ gut aufgebaut sind.

Schulz: Gilt aber nur genau so lange, bis dieser erste, dann möglicherweise erfolgreiche Angriff kommt.

Schönbohm: Da haben Sie vollkommen recht. Es ist immer so, dass es ein Rennen ist zwischen Hase und Igel. Zwischen demjenigen, der ständig erfolgreich sein muss – das ist der Verteidiger, das sind wir, das ist das BSI, das Bundesamt für Sicherheit in der Informationstechnik als nationale Cyber-Sicherheitsbehörde -, und demjenigen, der versucht, hineinzukommen. Der nur einmal erfolgreich sein muss und dann versucht, natürlich die Daten zu stehlen.

Schulz: Wir haben jetzt die Diskussion seit der vergangenen Woche, seitdem der Bundestag den Bundestrojaner beschlossen hat, da steht jetzt wieder im Fokus, dass auch Ermittler durchaus darauf angewiesen sind oder durchaus darauf aus sind, Sicherheitslücken zu sammeln. Wie steht diese Diskussion jetzt im Licht dieses neuen Hacker-Angriffs? Ist das nicht viel zu gefährlich?

"Sobald wir Lücke kennen, geben wir Hinweise an Hersteller weiter"

Schönbohm: Wir im BSI, im Bundesamt für Sicherheit in der Informationstechnik, haben die einfache Aufgabe, sobald wir eine Lücke wissen, darüber informiert sind, über eine entsprechende Lücke, dass wir diese dann dementsprechend auch schließen. Das heißt, wie schließen wir das? Wir geben vertraulich diese Hinweise, die wir haben, an die Hersteller weiter und die werden dann geschlossen. Einige Lücken werden geschlossen innerhalb von kürzester Zeit, das heißt in wenigen Tagen. Andere werden geschlossen innerhalb weniger Monate. Dafür zuständig ist der Hersteller, der diese mangelhafte Qualität letzten Endes beseitigt. Wir selber haben von daher keinerlei Lücken oder Schwachstellen, die wir bewusst versuchen, irgendwie offenzuhalten. Von daher kann ich das so nicht verstehen. Die Nachrichtendienste, die brauchen natürlich irgendwo die Möglichkeit auch, Messenger-Dienste und andere entsprechend ihrer gesetzlichen Befugnisse auch dementsprechend abzuhören.

Schulz: Herr Schönbohm, das wollte ich gerne sagen. Das glaube ich gerne, dass Sie Sicherheitslücken weitergeben. Aber die Ermittler, das haben Sie auch gerade selbst skizziert, die machen das so natürlich nicht. Und wir hatten ja jetzt auch die Fälle bei Wannacry und jetzt auch bei diesem jüngsten Virus, dass sich dort die Hacker vom NSA aufgespürte Sicherheitslücken zunutze gemacht haben. Warum sehen Sie das da so unkritisch?

Schönbohm: Ich sehe es relativ unkritisch, weil wir haben im Jahr rund 700 neue Sicherheitslücken. Das ist ungefähr die Zahl, die wir haben. Die Sicherheitslücken, die werden in einer Community relativ, ich will nicht sagen, schnell bekannt, aber sie werden bekannt und stehen jedem zur Verfügung – jedem. Mir geht es eigentlich eher darum, dass die Software-Hersteller, die diese Lücken ja produziert haben – das ist ja keine Magie, sondern das ist eine Schwachstelle in der Software -, dass diese möglichst schnell geschlossen wird. Solange diese Schwachstelle da ist, dann wird jeder, der davon Kenntnis hat, diese natürlich dementsprechend nutzen, der Staat im Rahmen seiner gesetzlichen Befugnisse, der Kriminelle, um schlicht und ergreifend Geld zu verdienen.

Äußerungen unserer Gesprächspartner geben deren eigene Auffassungen wieder. Der Deutschlandfunk macht sich Äußerungen seiner Gesprächspartner in Interviews und Diskussionen nicht zu eigen.