Verkehrsampeln zu manipulieren, gilt als eine der Königsdisziplinen unter Hackern. Cyber-Angriffe auf Ampeln haben eine lange Tradition, waren bisher aber äußerst aufwändig und erforderten den Einsatz hochkomplizierter Funktechnik. Die niederländischen Sicherheitsforscher Rik van Duijn und Wesley Neelen zeigen nun: Es geht auch eleganter und effizienter. Über die Cloud haben sie falsche Verkehrsinformationen an ein intelligentes Verkehrsleitsystem geschickt. In zehn niederländischen Städten konnten sie daraufhin die Ampeln ganz nach Wunsch schalten.

Wesley Neelen erläutert, warum das funktioniert: "Die Verkehrsteilnehmer, PKW, Fahrradfahrer, LKW sind alle über eine App oder einen Bordcomputer mit dem Netzwerk verbunden. Apps und Bordcomputer verschiedener Hersteller nutzen da unterschiedliche Cloud-Services. Und aus der Cloud werden die Daten dann an das Netzwerk und an die Ampeln gesendet."

Manipulierte Daten führen die Steuerung hinters Licht

So soll zum Beispiel Lastwagen der Weg freigemacht werden, damit sie seltener bremsen und wieder anfahren müssen, denn das belastet die Umwelt. Und weil auch Fahrradfahren umweltfreundlich ist und das in den Niederlanden schon früh erkannt wurde, haben dort Radler ebenfalls Vorfahrtrechte erhalten. Dazu gibt es dort nicht nur Sensorsysteme an den Ampeln, die wartende Fahrzeuge erkennen, sondern auch Apps fürs Smartphone der unterschiedlichen Verkehrsteilnehmer.

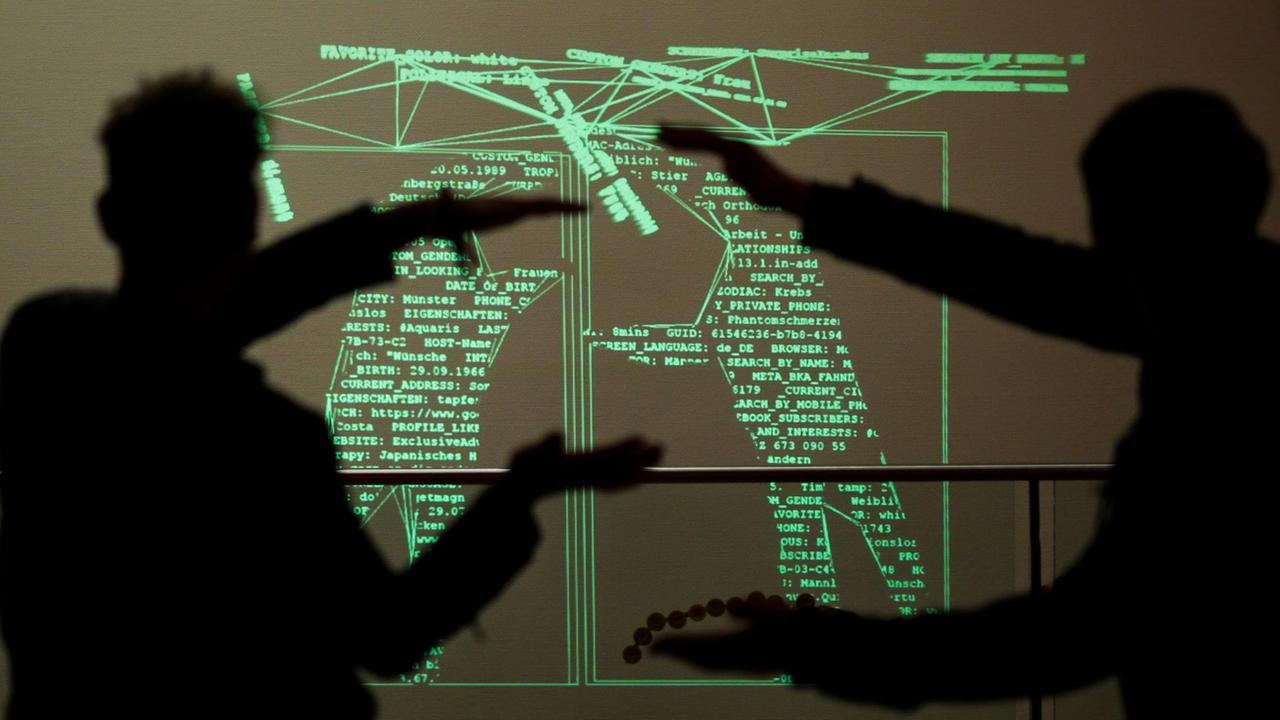

Die Daten, die diese Apps an die Verkehrscloud senden, waren der Schlüssel für die Manipulation des Verkehrsleitsystems, sagt Wesley Neelens Kollege Rik van Duijn: "Als wir uns die Datenobjekte genauer angesehen haben, sahen wir, dass sie Informationen über die Fahrzeugposition und die Art des Fahrzeugs beinhalten. Und Daten, mit denen die App dem Verkehrsleitsystem sagen kann: Ich bin ein Gefahrguttransport. Oder: Ich bin ein Rettungsfahrzeug – und ich brauche jetzt eine grüne Welle."

Die Sicherheitsforscher haben das ausgenutzt und manipulierte Daten über gar nicht existente Fahrräder an das System geschickt. Damit konnten sie die Ampeln auf einer beliebigen Kreuzung schalten wie sie wollten - und zwar bequem von zuhause aus. Um keine Schäden zu verursachen, führten sie ihre Live-Demos nachts aus, wenn kein Verkehr war, und überwachten das Geschehen vor Ort an der Kreuzung.

Der Trick: Eine Flotte fiktiver Fahrradfahrer

In Deutschland gibt es solche Fahrrad-Apps noch nicht. Aber die braucht man auch gar nicht. Denn mit derselben Methode könnten auch Daten der Bordsysteme von Rettungsfahrzeugen oder LKW gefälscht werden. Wesley Neelen: "Da gab es keinerlei Authentifizierung. Dadurch konnten Radfahrer innerhalb des System nicht voneinander unterschieden werden. Und so konnten wir interessanterweise viele Fahrradfahrer in der Stadt vortäuschen, indem wir ein kleines Computerprogramm schrieben, das diese falschen Verkehrsinformationen an die Cloud schickte."

Die Möglichkeiten, Schaden anzurichten, sind beträchtlich

Rik van Duijn und Wesley Neelen sind überzeugt: Mit den manipulierten Daten könnten sie einem Verkehrsleitsystem genauso gut vorgaukeln, dass auf eine Kreuzung Dutzende Gefahrguttransporter mit Vorfahrtberechtigung zufahren. Das Leitsystem würde die Ampeln so schalten, dass die Gefahrguttransporter durchfahren können. Das würde dann wahlweise zu einem Riesenstau führen - oder zu einem Unfall. An der Beseitigung der Sicherheitslücken arbeiten die Hersteller inzwischen. Bis der Fehler behoben ist, wollen die beiden Wissenschaftler die Details ihrer Manipulationssoftware nicht veröffentlichen.