Zwar ist offen, wann die Geheimdienste den Quantenrechner tatsächlich zur Hand haben. Doch um gewappnet zu sein, tüfteln Sicherheitsexperten fieberhaft an einem Gegenmittel – und streiten leidenschaftlich über die richtige Strategie: Genügt eine neue Generation von Software-Algorithmen, um den ultimativen Codeknacker aufzuhalten? Oder braucht es einen komplett neuen und aufwendigen Ansatz, bei dem hochfragile Lichtquanten via Satellit von Kontinent zu Kontinent geschickt werden?

Das Manuskript in voller Länge:

Januar 2014. Ein neues Kapitel der Snowden-Enthüllungen. Die NSA arbeitet angeblich an einer Maschine, die alle gängigen Verschlüsselungscodes knacken soll. Online-Banking, Gesundheitsdaten, Wirtschaftsgeheimnisse, Regierungsdokumente. Nichts davon wäre mehr sicher. Und dann erfährt man: Die künftige Superwaffe der Geheimdienste heißt Quantencomputer.

"Deswegen müssen wir für diesen Tag X gewappnet sein. Und verschiedene Gruppen in der Kryptografie arbeiten daran, Algorithmen zu finden, die gegen Quantencomputer sicher sind."

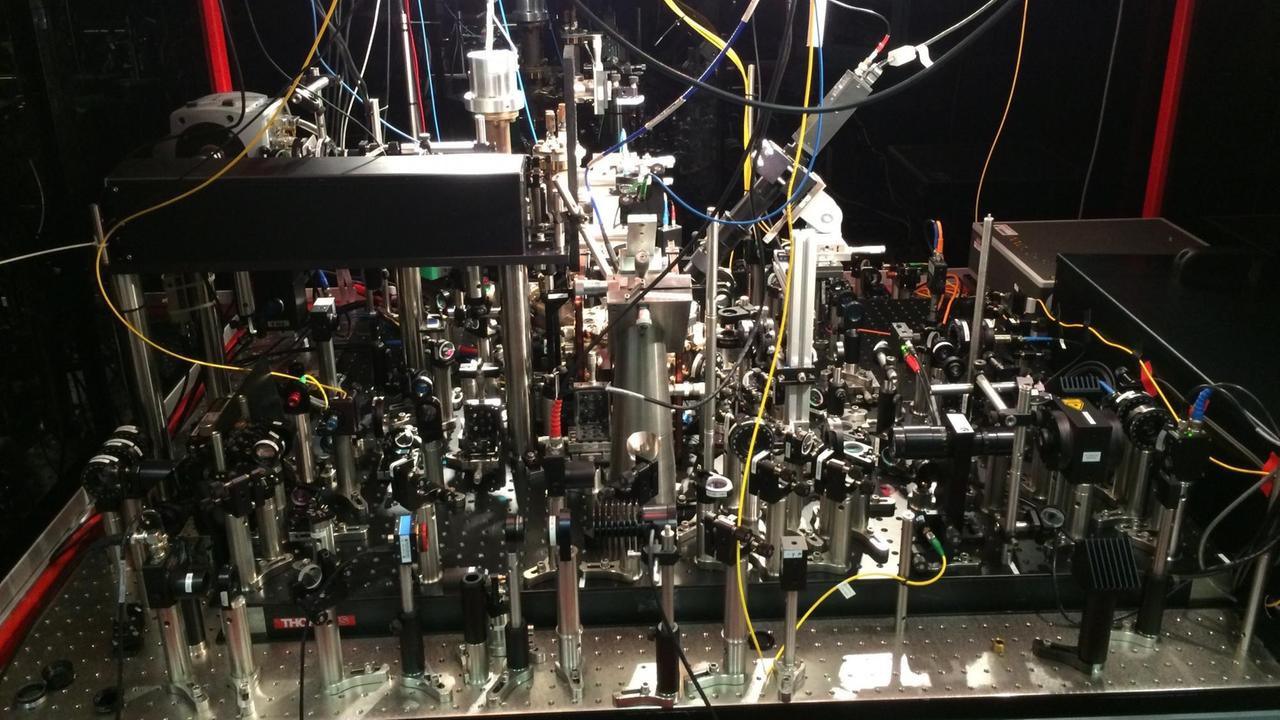

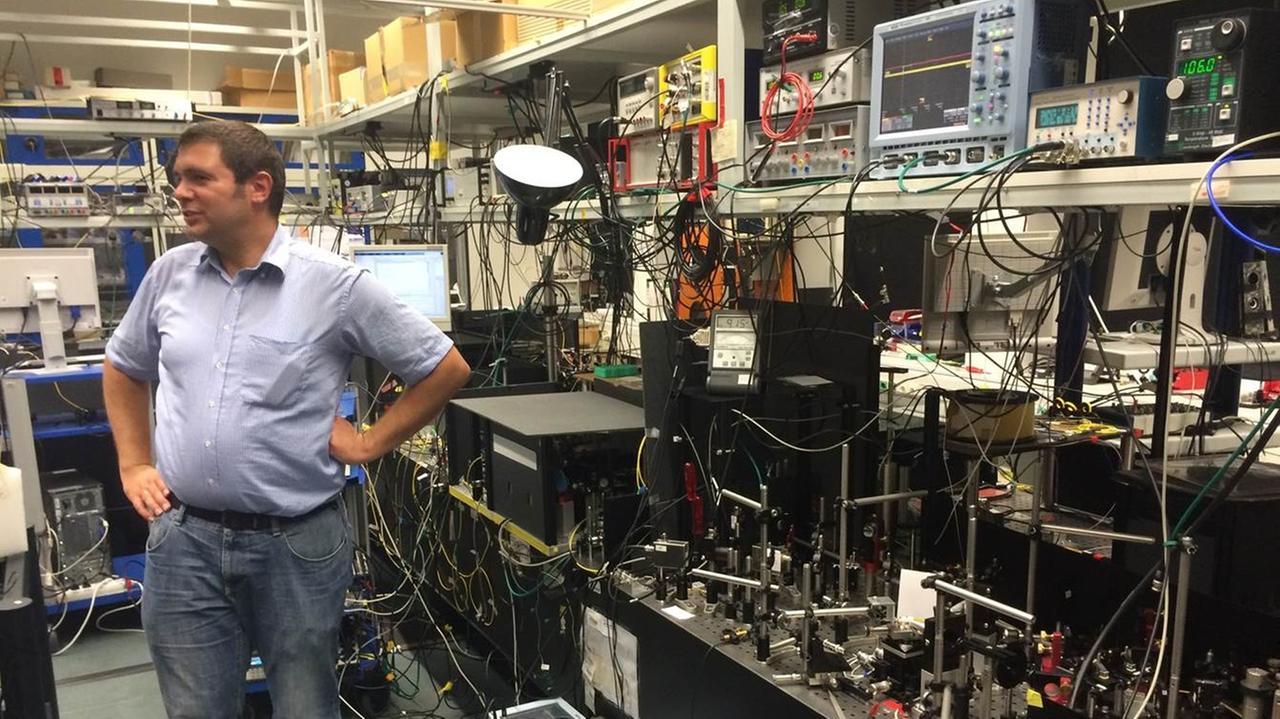

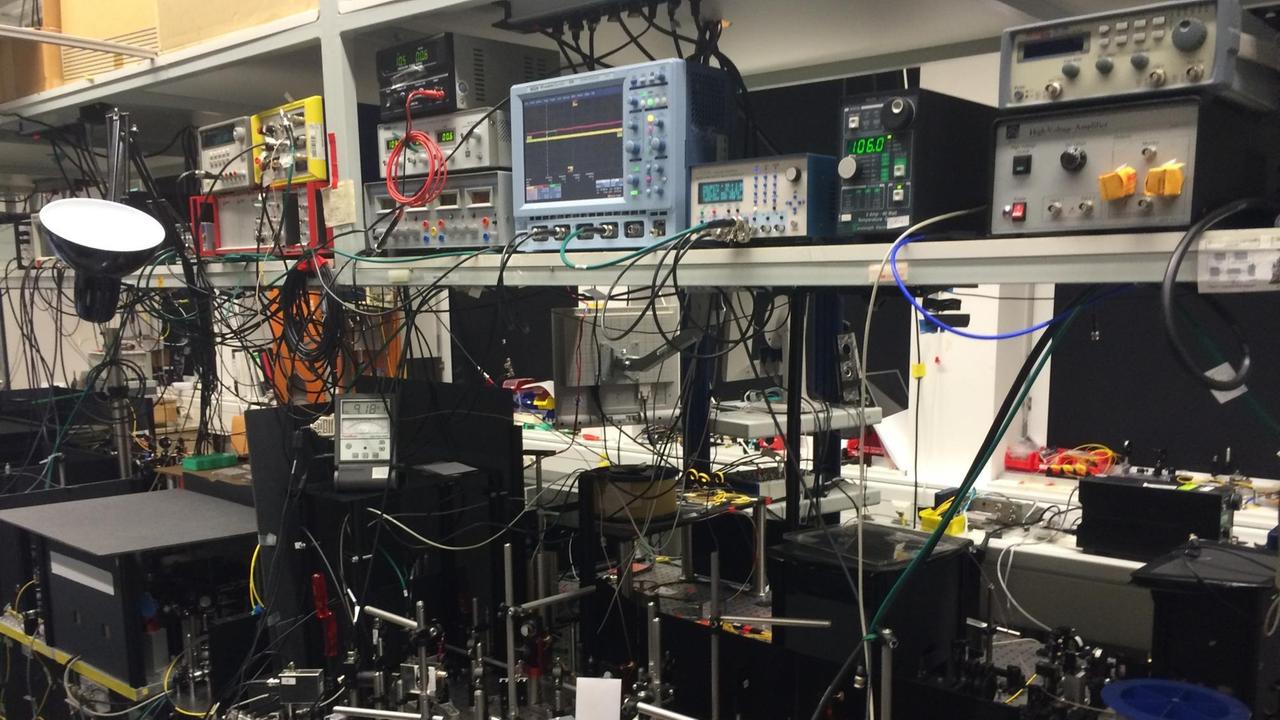

"Hier sehen wir einzelne Atome live, wenn man so will. Sobald dieses leise Pieps-Geräusch anfängt, war das Laden des Atoms erfolgreich. Wir sehen es als einen hellen Fleck auf diesem Bildschirm." Garching bei München, ein Labor am Max-Planck-Institut für Quantenoptik. Stephan Ritter bedient eine chaotisch anmutende Laserapparatur. Ihre Strahlen zielen direkt auf das Kernstück des Experiments. "Das ist eine Vakuumkammer, in deren Herz ein optischer Resonator sitzt, in dem wir einzelne Atome fangen und mit ihnen Quanteninformationsverarbeitung treiben können."

Laserstrahlen fangen Atome ein, halten sie in der Schwebe – und prägen ihnen eine Information der besonderen Art auf. Nicht ein Bit wie bei einem normalen Rechner, also eine Null oder eine Eins. Sondern: "Wir verwenden Quantenbits, sogenannte Qubits. Auch ein Quantenbit kann im Zustand Null oder Eins sein. Aber das sind nicht die einzigen Zustände, in denen sich ein Quantenbit befinden kann."

Der Nerd unter den Computern

Ein Quantenbit kann alle Werte zwischen Null und Eins annehmen. Kann damit auf unzähligen Ebenen gleichzeitig agieren, und das fasziniert die Physiker ungemein. Wären sie in der Lage, Hunderte von Quantenbits zusammenzuschalten, entstünde ein Quantencomputer: Er wäre der Nerd unter den Computern: mit Spezialtalenten und unglaublicher Rechenpower auf seinem Gebiet. "Schon vor einigen Jahrzehnten haben sich Forscher gefragt, was eigentlich passieren würde, wenn man anstatt von klassischen Bits Quantenbits verwendet, um damit zu rechnen. Und haben zeigen können, dass es Algorithmen gibt, die effizienter laufen, als wenn man mit klassischen Bits rechnen würde."

Eigentlich beginnt die Geschichte nicht erst mit Snowden, sondern schon 1994. Da präsentierte ein Mathematiker und zwar der US-Amerikaner Peter Shor, einen der ersten Quanten-Algorithmen überhaupt. Und der hatte es gleich in sich. Im Prinzip nämlich wäre so ein Quantencomputer-Algorithmus in der Lage, sämtliche Sicherheitscodes im Internet zu knacken.

Die Fachwelt war einigermaßen geschockt. Mit Shors Algorithmus drohte nichts weniger als der ultimative Sieg der Codeknacker über die Codebastler. Der Wettstreit läuft schon seit Ewigkeiten.

Der Cäsar-Code. Einer der ältesten Geheimcodes geht auf Julius Cäsar zurück. Vertrauliche Nachrichten pflegte er in Geheimschrift zu verfassen. "Man kann sich das ganz einfach vorstellen." Professor Albrecht Beutelspacher, Mathematiker, Universität Gießen. "Man schreibt das Alphabet auf, A bis Z. Und darunter noch mal das Alphabet, aber um ein paar Stellen versetzt. Dann wird verschlüsselt, indem man einen Buchstaben, der oben steht, durch den Buchstaben ersetzt, der direkt drunter steht." Cäsar versetzte das Alphabet stets um drei Stellen nach links. Der Trick war leicht zu entlarven, der Code leicht zu knacken. "Ich könnte mir überlegen: Der häufigste Buchstabe im Deutschen, das e, wird ja immer auf den gleichen Buchstaben abgebildet. Also muss ich nur im Geheimtext den häufigsten Buchstaben suchen, die Alphabete so einstellen, und habe entschlüsselt."

Über den Cäsar-Code sind die Kryptografen hinaus, längst haben sie weit raffiniertere Verfahren entwickelt. Zwar können Internet-Kriminelle Computersysteme hacken, indem sie Passwörter abfangen oder erraten. Mit Tricks, gegen die sich ein Nutzer leicht schützen kann: Keine simplen Passwörter wählen zum Beispiel. Die eigentliche Datenverschlüsselung aber, wie sie etwa beim Online-Banking abläuft, ist praktisch unknackbar. Die Sicherheit ruht auf drei Buchstaben – RSA. Und bedient sich einer schlichten mathematischen Rechnung: Eine Zahl muss in ihre Primfaktoren zerlegt werden. Einfach für kleine Zahlen – 15 ist gleich 5 mal 3, doch für große Zahlen, etwa mit 300 Stellen, extrem schwierig, selbst der beste Supercomputer müsste Jahre rechnen.

"Heutzutage kann niemand eine solche 300-stellige Zahl in ihre beiden Primfaktoren zerlegen." Professor Johannes Buchmann, Informatiker, Technische Universität Darmstadt. "Niemand kann also aus dem Produkt rekonstruieren, was das Geheimnis ist."

Super-GAU für die Internetkommunikation

RSA ist sicher – solange es keinen Quantencomputer gibt. Denn der könnte mit dem Algorithmus von Peter Shor selbst in riesigen Zahlen im Nu die Primfaktoren ausmachen. Nahezu alle wichtigen Geheimnisse werden heute mit RSA geschützt. Das Verfahren hat sich durchgesetzt, weil es praktisch ist: Öffentlich genug, sodass jeder mitmachen kann. Geheim genug, weil der Schlüssel nicht geknackt werden kann.

Noch wiegt man sich in Sicherheit. Die meisten sagen: Ach, der Quantencomputer, der steckt ja noch in den Kinderschuhen. Schaut euch doch die Exemplare in den Labors an – hochkomplexe Dinger, aber kaum Rechenpower. Doch wer weiß denn, wie lange das so bleibt? Im Moment präsentieren die Fachzeitschriften im Wochentakt immer neue Fortschritte. Außerdem weiß man ja dank Snowden, dass die NSA an der Sache dran ist. Und jetzt steigen auch noch Großkonzerne in die Forschung ein.

"Google besitzt riesige Rechenzentren. Aber für bestimmte Anwendungen, etwa für selbstlernende Maschinen, hätte Google gerne noch mehr Rechenpower. Der Quantencomputer könnte das leisten. Zum Beispiel könnte er sehr gut Muster in Bildern erkennen."

2014 wurde Martinis von Google angeheuert, er soll einen funktionsfähigen Prototypen bauen. Nicht als Codeknacker – daran hat Google gar kein Interesse, auch die meisten Physiker übrigens nicht. Stattdessen setzt Google auf die magischen Fähigkeiten bei der Datenbanksuche, bei Computersimulationen und der Bilderkennung – unvorstellbar schnell, unvorstellbar effektiv.

"In vier bis fünf Jahren wollen wir bei Google einen Prototyp haben, der beweisen soll, dass sich damit tatsächlich was anfangen lässt. Und schon heute denken wir darüber nach, wie die Baupläne für einen richtigen, einen großen Quantencomputer aussehen müssten."

"Stellen Sie sich vor: In fünf Jahren wird plötzlich klar, die NSA hat das Ding entwickelt. In dem Augenblick sind alle Rechner, die in der Welt sind, angreifbar."

"Alle Verfahren, die wir kennen, wären ausgehebelt."

"Es wäre für die gesamte Internet-Kommunikation der Super-GAU."

Die Alberti-Maschine. 1466 erfand das italienische Universalgenie Leon Battista Alberti die erste Verschlüsselungsmaschine der Welt: Zwei Scheiben, auf denen das Alphabet in normaler Reihenfolge geschrieben steht. Beide Scheiben können gegeneinander verdreht werden. Beim Chiffrieren liest man von außen nach innen, beim Dechiffrieren von innen nach außen. Fortan war es möglich, deutlich schneller und effizienter zu verschlüsseln.

"Man sieht schon: Das ist kein Labor, sondern eigentlich ein Technikraum, wo vor allem die Lüftung des Gebäudes betrieben wird. Hier in der Ecke haben wir unseren Sender stehen."

Erlangen, das Max-Planck-Institut für die Physik des Lichts. Dominique Elser ist auf den Dachboden gestiegen und zeigt auf eine Nische an einem Fenster: eine unscheinbare Laborapparatur, ein schlichter Aufbau aus Lasern, Optik und Steuerelektronik – und derzeit die wohl schärfste Waffe gegen den Quantencomputer. "Der Strahl wird durch dieses Fenster rausgeschickt, geht über die Kreuzung, die man aus dem Fenster sehen kann, rüber zu dem Unigebäude, wo der Empfänger steht." Anderthalb Kilometer ist der Empfänger im Unigebäude entfernt. Die Lasersignale, die Dominique Elser zu ihm schickt, haben Quanteneigenschaften. Und deshalb nennt Nicolas Gisin sein Verfahren auch Quantenkryptografie. "Das ist eine neue Art von Kryptographie. In der Kryptographie benötigt man einen geheimen Schlüssel. Und das Hauptproblem ist: Wie lässt sich dieser Schlüssel sicher zwischen Sender und Empfänger austauschen?"

Der Markt für sichere Kommunikation wächst

Gisins Strategie: Den Quantencomputer mit Quanten schlagen. Klingt wie den Teufel mit dem Beelzebub austreiben. Der Pionier von der Universität Genf schickt einen quantenphysikalisch präparierten Schlüssel vor, und erst wenn der sicher angekommen ist, schickt er die verschlüsselte Nachricht hinterher. Das Präparieren geht so: "Man codiert den Geheimschlüssel in einzelnen Photonen – jedes Lichtteilchen ein Bit – und schickt sie vom Sender zum Empfänger. Das Entscheidende: Die Photonen gehorchen den Regeln der Quantenphysik – und sind äußerst fragil. Würde ein Lauscher sie abfangen, würde er ihre Quanteneigenschaften unweigerlich zerstören. Das aber würden Sender und Empfänger sofort bemerken und die Übertragung des Geheimschlüssels abbrechen. Stellen sie dagegen keinen Abhörversuch fest, können sie sich absolut sicher sein: Ihr Schlüssel ist geheim! "

"Es gibt schon Firmen, die diese Technologie anbieten. Einige Banken und Versicherungen nutzen sie bereits für ihre interne Kommunikation. Der Markt ist zwar noch klein, aber er wächst. Er wächst mit dem Bewusstsein, dass man eine solche Technologie braucht, falls es irgendwann einen Quantencomputer geben sollte."

Das ist doch die Lösung. Jeder Schlüssel verliert, sobald er sich im Netz der Lauscher verfängt, seinen Wert. Damit wäre völlig egal, wie schnell und schlau die neue Wundermaschine Quantencomputer ist. Was der knacken könnte, interessiert niemanden mehr. Alles bestens also. - Oder gibt es da noch einen Haken an der Sache?

"Die Methode ist teuer, weil sie nicht nur auf Software basiert. Wir brauchen zusätzliche Hardware – insbesondere Laser, die einzelne Lichtteilchen erzeugen und Detektoren, die einzelne Photonen sehen."

"Die Datenraten liegen bislang bei einigen Megabits pro Sekunde. Verglichen mit der normalen Datenübertragung ist das ziemlich langsam, da redet man über Gigabits pro Sekunde. "

"Bislang ist die Quantenkryptografie auch in ihrer Reichweite begrenzt. Der Rekord steht bei 300 Kilometern. "

Zu teuer also, zu langsam, und von begrenzter Reichweite. Könnt Ihr Physiker das Problem denn wenigstens mittelfristig lösen?

"Wollte man wie im Internet von Kontinent zu Kontinent kommunizieren, bräuchte man eine neue Technologie – den sogenannten Quanten-Repeater. "

Ein Quanten-Repeater wäre eine Art Zwischenverstärker, der die Signale immer wieder auffrischt und dadurch größere Reichweiten erlaubt. Doch noch gibt es solche Repeater nicht, die Forscher arbeiten an den Grundlagen.

"Dann schalte ich den Laser mal an. Jetzt müssen wir kurz warten, bis er auf Betriebstemperatur ist. "

Auf dem Dachboden des Max-Planck-Instituts in Erlangen startet Dominique Elser die Anlage, die Quantensignale zu einem Gebäude der benachbarten Universität schickt. Er tippt Befehle ein und beobachtet die Anzeigen. "Das Signal am Sender sieht gut aus. Die Modulation läuft. Hier ist alles okay. Ich würde jetzt den Laserstrahl losschicken. Passt das?" In anderthalb Kilometern Entfernung bestätigt der Kollege, dass sein Gerät empfangsbereit ist. Elser startet die Übertragung. "Ja, also ich höre vom Empfänger, dass das Signal ankommt. Das Tageslicht stört uns nicht, weil wir das perfekt herausfiltern können. Die Daten sind aufgenommen, die Übertragung hat geklappt."

Die Technik ist eine Alternative zu den Quanten-Repeatern – und dürfte deutlich schneller einsatzreif sein. Mit ihr muss man die Lichtsignale nicht durch Glasfasern schicken, stattdessen geht es durch die Erdatmosphäre bis in den Weltraum. Das Ziel: Quantenkryptografie via Satellit. "Wir haben es geschafft, dass wir ein System entwickelt haben, das bei Tag genauso gut funktioniert wie bei Nacht."

Elser und seine Leute prägen ihre digitalen Informationen nicht einzelnen Lichtteilchen auf. Stattdessen verwenden sie einen schwachen Laserstrahl, der durchsetzungsstark genug ist, sich auch bei Tag zu behaupten. "Natürlich ist es ein bisschen abhängig vom Wetter. Und es gibt Tageszeiten, wo das System nicht so gut arbeitet. Zum Beispiel bei Sonnenaufgang, wenn die Straßen und Gebäude sich anfangen aufzuwärmen und dann viel Turbulenz erzeugen. Wenn wir Nebel haben, der kein Licht durchlässt, können wir auch nicht arbeiten."

Hightech-Kryptografie mit einem Zaun schützen

Im Weltall können sich Quantensignale besser ausbreiten als in einer Glasfaser – das Reichweitenproblem wäre gelöst. "Das sehr anspruchsvolle Projekt ist, dass wir versuchen wollen, zu einem geostationären Satelliten zu gehen." Gerd Leuchs, Direktor am Max-Planck-Institut für die Physik des Lichts. "Das Problem ist natürlich, dass der Satellit extrem weit weg ist." Ein geostationärer Satellit umkreist die Erde in einer Höhe von 36.000 Kilometern. Auf eine solche Entfernung fächert sich ein Laserstrahl merklich auf, bis auf einen Kilometer Durchmesser – so auch der Laserstrahl, der von einem Satelliten zurück auf die Erde kommt. "Wenn man dieses Licht nicht alles einsammeln kann, könnte das natürlich auch ein Abhörer einsammeln. Der einfachste Weg ist, einen großen Zaun zu machen und zu sagen, ich stelle jetzt sicher, dass in diesem Gebiet keiner sein kann."

Schon kurios. Da entwickelt man eine Hightech-Kryptografie basierend auf hochkomplexer Quantenphysik – und muss sie schützen durch einen simplen Zaun.

Die Enigma. Die Codiermaschine der Nazis, angeblich unknackbar. Eine Art Schreibmaschine, nur klobiger. In ihrem Inneren ein verwirrendes Gefüge aus Walzen und drehbaren Scheiben. "Und zwar aus drei hintereinandergeschalteten. Jeweils 26 Buchstaben sind darauf abgebildet. Und jede Scheibe stellt eine Vertauschung der Buchstaben dar. Es wird dreimal hintereinander gemacht und wieder zurückgeleitet. Und so wird ein Buchstabe letztlich durch einen anderen ersetzt."

Korrekt bedient wäre die Enigma tatsächlich kaum zu knacken gewesen. Doch die Deutschen waren nachlässig, machten Fehler bei der Bedienung. Und die nutzen die Alliierten aus. "Man hat solche Beobachtungen gemacht, dass natürlich bei der deutschen Wehrmacht jeder Brief enden musste mit Heil Hitler. Und wenn man das weiß, kann man auch schon Schlüsse ziehen."

Weltweit sind diverse Arbeitsgruppen dabei, die Verschlüsselungstechnik auf Quantenbasis weiterzuentwickeln. Darunter ist auch eine durchaus esoterisch anmutende Idee. Die Verschränkung, von Albert Einstein einst als "spukhafte Fernwirkung" verspottet.

Das Prinzip: Zwei gemeinsam erzeugte Lichtteilchen bleiben über ein rätselhaftes Quantenbündnis in Verbindung, während sie sich immer weiter voneinander entfernen. Fängt nun ein Lauscher eines der Lichtteilchen ab, ändert zwangsläufig das andere sein Verhalten – und zwar augenblicklich. Das bekommen Sender und Empfänger unverzüglich mit, der Lauschangriff ist enttarnt. Von der Praxis ist dieser Ansatz noch weiter entfernt als der von Nicolas Gisin. Die Euphorie der Informatiker hält sich in Grenzen: "Die Quantenkryptografie löst keines unserer Probleme. Sie hat nichts mit den realen Belangen der Wirtschaft zu tun."

Kann man den Kampf auf Software-Ebene gewinnen?

Zu teuer, zu langsam, zu wenig Reichweite. So sieht es Nigel Smart von der Universität Bristol, England. "Die Quantenkryptografie ist doch gar keine richtige Kryptografie. Sie erlaubt es lediglich, eine Information abhörsicher von A nach B zu senden. Für die Art und Weise, wie wir heute im Internet kommunizieren, taugt sie doch gar nicht!"

"Das Internet ist riesig. Wir haben heute glaube ich drei Milliarden Benutzer", sagt Johannes Buchmann aus Darmstadt. "Da ist es unpraktisch, wenn alle diese Internet-Benutzer, bevor sie miteinander kommunizieren, geheime Schlüssel austauschen würden."

Genau deshalb ist Sicherheit im Internet heute mit sogenannten Public-Key-Verfahren organisiert, das wiederum mit dem heute unknackbaren RSA-Code arbeitet. Wer auf Nachricht wartet, eine Bank zum Beispiel, hängt für jedermann zugänglich einen Teil des Schlüssels an seine Pinnwand. Mit dem kann jeder Kunde seine Nachrichten an die Bank verschlüsseln. Die Bank selbst behält den zweiten, geheimen Teil. Nur sie kann die Nachricht wieder entschlüsseln.

Die Quantenkryptografie, sagen die Kritiker, ist völlig ungeeignet für Public-Key-Verfahren. Damit passt sie nicht zum Internet. Die Idee, mit Quantentechnik den Quantencomputer zu schlagen – charmant, aber wertlos.

"Würde ein Quantencomputer gebaut, wären die heutigen Sicherheitssysteme fürs Internet, für Chipkarten und Smartphones auf einen Schlag unsicher." Nigel Smart, der Informatiker, glaubt, dass man den Kampf auch auf Software-Ebene gewinnen kann. Denn ein Quantencomputer, soviel ist heute schon klar, wäre ein Rechner mit Inselbegabung. Manche Aufgaben kann er unglaublich schnell meistern - die Primzahlzerlegung etwa beherrscht er im Schlaf. Literatur dagegen liegt ihm gar nicht. Hier setzt Nigel Smart an, wenn er seine Hash-Funktionen ins Spiel bringt. Hash ist englisch und bedeutet zerhacken.

"Hash-Funktionen machen aus einer großen Datenmenge ein kleines Ergebnis. Man gibt zum Beispiel das komplette Werk von Shakespeare ein, und heraus kommt eine einfache, knappe Zahl. Das Entscheidende: Hash-Funktionen sind so gestrickt, dass es extrem unwahrscheinlich ist, dass bei zwei unterschiedlichen Eingangs-Dateien ein- und dasselbe Ergebnis rauskommt. Und sie sind so gestrickt, dass man vom Ergebnis nicht auf die originale Datei schließen kann."

Hash-Funktionen scheinen immun gegen die Angriffe eines inselbegabten Quantencomputers. Bislang jedenfalls hat noch niemand einen Quantenalgorithmus ersonnen, der in der Lage wäre, so eine Funktion rückwärts zu rechnen, von der Zahl zurück auf einen Shakespeare-Monolog. Und die Kryptografen tüfteln weiter, zum Beispiel an den Gitterverfahren. Mathematisch gesehen meint Gitter eine regelmäßige Struktur von Punkten, wie bei einem Kristallgitter. "Auf diesen Strukturen lassen sich Probleme finden, die für Quantencomputer sehr schwer zu lösen sind." Rachid El Bansarkhani, Informatiker, TU Darmstadt. "Ein Problem besteht darin, wenn ich so ein Gitter habe, den kürzesten Gittervektor, sprich den nächstliegenden Punkt, der den geringsten Abstand zum Nullpunkt hat, zu finden. Im zweidimensionalen Fall ist das sehr einfach. Aber sobald wir in höhere Dimensionen steigen, steigen auch die Berechnungsressourcen des Computers."

Keine drei Dimensionen nur wie bei den drei Raumrichtungen eines Kristallgitters. Sondern mehr als 500 Dimensionen – ein mathematischer Raum derart komplex, dass sich ein Quantencomputer hoffnungslos in ihm verirren sollte.

"Bisher existiert kein Quantenalgorithmus, der solche Verfahren brechen könnte. Es wird auch sehr stark angenommen, dass das auch in Zukunft nicht passieren wird. Viele Wissenschaftler haben Interesse an diesem Verfahren. In der Industrie ist es jedoch noch nicht direkt angekommen."

"Das eigentliche Problem ist, die neuen Ansätze zu Produkten zu machen. Für die neuen Verschlüsselungsverfahren brauchen wir Standards und Normen, sonst werden sie von der Industrie nicht akzeptiert. Aber solche Standards zu entwickeln, dauert lange. Die Systeme müssen ausführlich getestet werden, und das braucht Zeit."

Ein Grund mehr, mit der Arbeit anzufangen, meint Johannes Buchmann. Immerhin könnte der Quantencomputer schneller da sein als befürchtet. Deshalb plädiert er dafür, nicht nur das bewährte RSA-Verfahren auf unseren Rechnern zu installieren, sondern zusätzlich auch die neuen Algorithmen – quasi als Schläfer. "Das wird jetzt noch nicht eingesetzt. Wenn es aber soweit wäre, wenn in fünf oder zehn Jahren der andere Snowden käme und sagen würde, die haben das, könnte man es aufwecken und sagen: Dieses Verfahren benutze ich jetzt, um die Aktualisierungen auf alle Rechner zu bringen, die dann Quantencomputer-resistent sind. Wir haben in letzten zehn Jahren international eine Gemeinschaft von Wissenschaftlern aufgebaut, die sich mit dem Problem sehr intensiv beschäftigen. Es gehen in diese Forschung auch erhebliche Ressourcen. Daher bin ich optimistisch, dass wir das Rennen gewinnen."

Der Ton ist ziemlich gereizt zwischen Physikern und Informatikern

"Wenn ich mit klassischen Kryptografen zu tun habe, sind manche ziemlich aggressiv." Zwei Forschergemeinden prallen aufeinander, und zwar mit einiger Wucht: Hier die Physiker mit ihrer Quantenkryptografie, die zwar absolute Abhörsicherheit verspricht, aber umständlich ist und teuer. Dort die Informatiker mit ihren neuen aber immer noch softwarebasierten Verschlüsselungsfunktionen. Die wären zwar einfacher und praktischer, aber im Grunde garantiert einem niemand, dass sie auf Dauer den Angriffen standhalten. Der Ton ist ziemlich gereizt zwischen Physikern und Informatikern – sofern sie überhaupt miteinander reden.

"Es ist offen, ob die neuen Verschlüsselungsverfahren auch langfristig sicher sind oder nicht doch eines Tages vom Quantencomputer geknackt werden können. Das wissen wir noch nicht."

Hash- oder Gitterverfahren hätten eine offene Flanke, meint der Physiker Nicolas Gisin, der Miterfinder der Quantenkryptografie. Denn ihre Sicherheit fuße auf der Annahme, dass niemand einen Quantencomputer-Algorithmus findet, mit dem sich die neuen Codes dann doch knacken lassen. Eine wackelige Annahme, das weiß auch Informatiker Johannes Buchmann. "Wir können es nicht sicher sagen. Sondern wir müssen darauf hoffen, dass das so ist."

Wie wäre es mit etwas mehr Kooperation statt Konfrontation angesichts übermächtiger internationaler Geheimdienste? "Letztlich wollen wir doch alle dasselbe: eine globale Lösung für das Sicherheitsproblem. Und da bin ich mir sicher: Man wird die Quantenkryptografie brauchen. Aber auch die anderen Methoden haben ihre Vorteile. Sie brauchen keine Hardware, sondern sind reine Software-Lösungen. Ich denke, man sollte jetzt zusehen, wie man beide Ansätze sinnvoll miteinander kombiniert. "

Der Bundesschlüssel. 2021 beschließt die Bundesregierung den Bau von fünf Bodenstationen für ein Quantenkryptografie-Satellitennetz. Preis: 1,7 Milliarden Euro. Zwei Jahre später zeigt sich: Der durch Zäune gesicherte Bereich wurde bei der Planung viel zu klein ausgelegt, der Betreiber muss das Areal erweitern. Schadenersatzklagen enteigneter Anwohner lassen die Kosten explodieren. Medien sprechen vom größten Skandal seit dem Flughafen Berlin-Brandenburg, der Anfang des Jahres seinen Betrieb aufnahm.

"Außerdem gibt es Gerüchte, die NSA habe bereits Grundstücke in unmittelbarer Zaunnähe angemietet. "