Manfred Kloiber: Die Betreiber sogenannter kritischer Infrastrukturen, also die von Strom- und Telekommunikationsnetzen beispielsweise, haben in der zweiten Jahreshälfte 2018 deutlich mehr problematische Vorfälle in ihrer IT gemeldet als zuvor. Das hat diese Woche das Bundesamt für Sicherheit in der Informationstechnik bestätigt. Achim Killer - wie viele waren es denn?

Achim Killer: 157 im zweiten Halbjahr 2018. Der letzte veröffentlichte Lagebericht des BSI nennt noch 145. Der erfasst den Zeitraum von Juni 2017 bis Mai 2018 - ein ganzes Jahr. Also man kann von einer Verdoppelung sprechen.

Kloiber: Und welche Schlüsse lassen sich daraus für die Sicherheit kritischer Infrastrukturen hierzulande ziehen?

Killer: Das weiß ich nicht so genau.

Achim Killer: 157 im zweiten Halbjahr 2018. Der letzte veröffentlichte Lagebericht des BSI nennt noch 145. Der erfasst den Zeitraum von Juni 2017 bis Mai 2018 - ein ganzes Jahr. Also man kann von einer Verdoppelung sprechen.

Kloiber: Und welche Schlüsse lassen sich daraus für die Sicherheit kritischer Infrastrukturen hierzulande ziehen?

Killer: Das weiß ich nicht so genau.

Zahl ist wenig aussagekräftig

Kloiber: Jetzt kommen Sie. Lassen Sie sich nicht gar so sehr bitten.

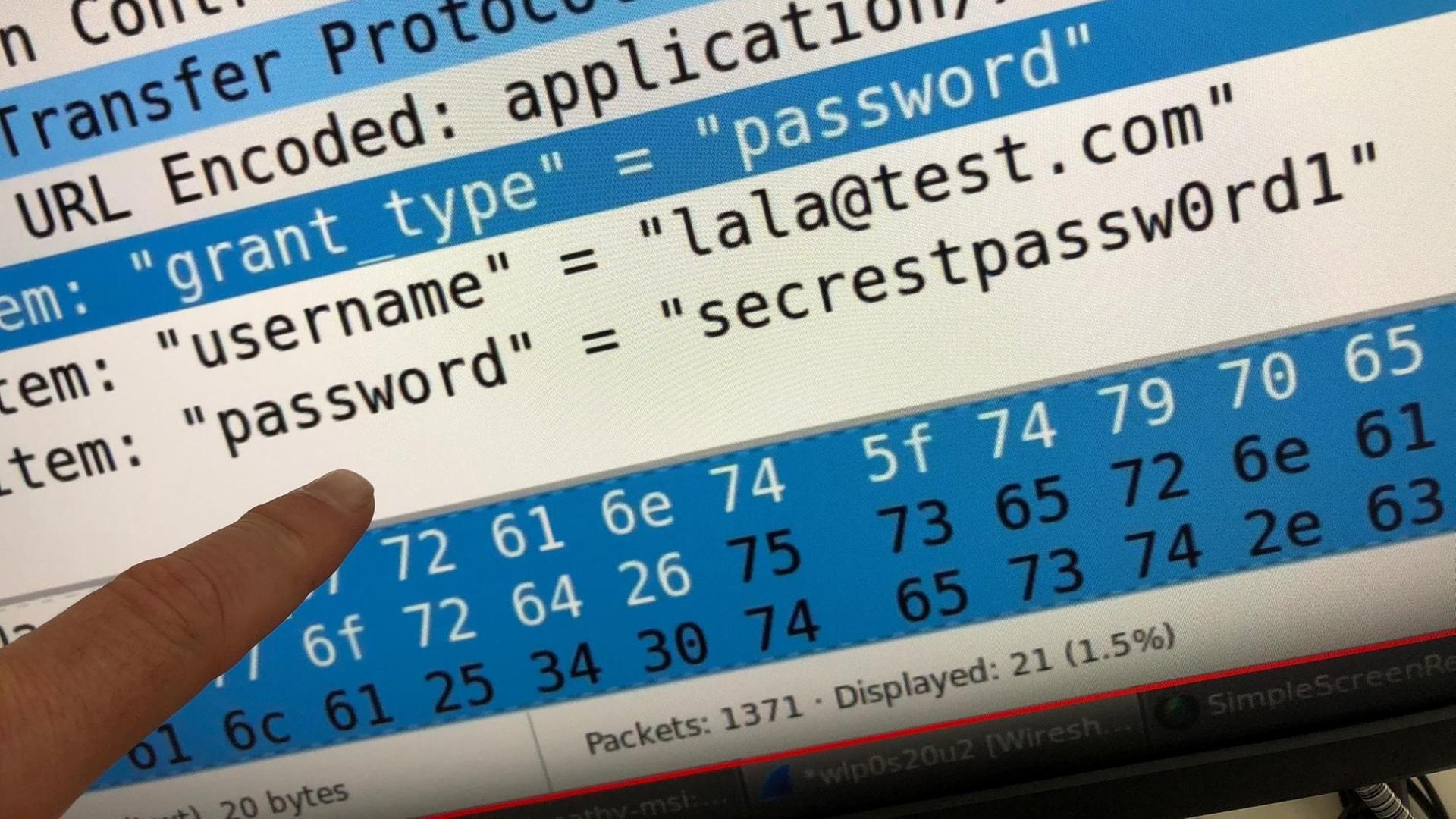

Killer: Ja, es ist aber so. Laut BSI-Gesetz müssen die Betreiber kritischer Infrastrukturen melden, wenn die Verfügbarkeit ihrer informationstechnischen Systeme gestört ist, und wenn deren Integrität, Authentizität und Vertraulichkeit gestört ist.

Killer: Ja, es ist aber so. Laut BSI-Gesetz müssen die Betreiber kritischer Infrastrukturen melden, wenn die Verfügbarkeit ihrer informationstechnischen Systeme gestört ist, und wenn deren Integrität, Authentizität und Vertraulichkeit gestört ist.

Ja, das mit der Verfügbarkeit, das kann an einem Stromausfall liegen, wenn es dumm läuft, an einem Becher Kaffee, den jemand im Rechenzentrum ausschüttet. Verletzte Integrität und Vertraulichkeit hingegen deuten eher auf Hacker hin. Diese vollkommen verschiedenen Vorkommnisse aber werden summarisch in einer Zahl publiziert. Und deshalb ist die wenig aussagekräftig.

Kloiber: Also quantitativ kommen wir nicht sehr viel weiter. Versuchen wir’s qualitativ. Eine kleine Auswahl von Angriffen auf kritische Infrastrukturen, die weltweit in den vergangenen Jahren durchgeführt worden sind. Die dafür eingesetzten Schadprogramme werden bis heute auf den kriminellen Schwarzmärkten im Netz verkauft.

Kloiber: Also quantitativ kommen wir nicht sehr viel weiter. Versuchen wir’s qualitativ. Eine kleine Auswahl von Angriffen auf kritische Infrastrukturen, die weltweit in den vergangenen Jahren durchgeführt worden sind. Die dafür eingesetzten Schadprogramme werden bis heute auf den kriminellen Schwarzmärkten im Netz verkauft.

Der aktuell bekannteste Schädling, der Unternehmensnetze angegriffen hat, ist WannaCry. In Deutschland ließ er 2017 die Anzeigetafeln der Bahn ausfallen. Und in Großbritannien legte er die IT von Krankenhäusern lahm. Derzeit warnt das Bundesamt für Sicherheit in der Informationstechnik private Nutzer vor dem Trojaner ". Aber der Schädling hat auch schon ein ganzes Unternehmensnetz ausfallen lassen - vor drei Monaten die 450 Rechner des Klinikums im bayerischen Fürstenfeldbruck.

Für derartige Angriffe auf kritische Infrastrukturen werden aber ansonsten eher komplexe Malware-Systeme eingesetzt. Black Energy heißt eines. Berüchtigt ist es seit der Krim-Krise, sagt Noushin Shabab vom IT-Sicherheitsunternehmen Kaspersky:

"Sein Einsatz hat in Teilen des Landes zu einem Stromausfall geführt. Deshalb heißt es Black Energy. Es wird seit Jahren verwendet, um Ziele in vielen Ländern anzugreifen."

"Sein Einsatz hat in Teilen des Landes zu einem Stromausfall geführt. Deshalb heißt es Black Energy. Es wird seit Jahren verwendet, um Ziele in vielen Ländern anzugreifen."

Ebenfalls während der Krim-Krise eingesetzt worden ist ein Malware-System Namens Industroyer. In Deutschland warnt das BSI in seinem aktuellen Lagebericht ausdrücklich vor ihm. Manche Sicherheitsexperten sprechen von ihm auch als von einem zweiten Stuxnet, weil es speziell auf industrielle Steuerungsrechner ausgelegt ist - wie der Wurm, der 2010 die iranische Nuklearanlage in Natanz demoliert hat.

"Industroyer haben ihn die Forscher genannt, die ihn entdeckt haben. Nach der Infektion installieren die Angreifer Plug-ins, die mit Industrie-Baugruppen kommunizieren können."

"Industroyer haben ihn die Forscher genannt, die ihn entdeckt haben. Nach der Infektion installieren die Angreifer Plug-ins, die mit Industrie-Baugruppen kommunizieren können."

Kaum Kenntnisse über Hacker hinter den Angriffen

Nach verheerenden Angriffen auf Industrieanlagen oder Infrastrukturen werden, werden meist schnell mehr oder weniger nahe liegende Vermutungen über die Urheber laut. Noushin Shabab sagt dazu:

"Über die Leute hinter den Angriffen oder für welche Organisationen sie arbeiten, darüber haben wir keine Kenntnisse."

Der bedrohlichste Angriff in Deutschland wird im BSI-Lagebericht von 2014 erwähnt. Damals manipulierten Hacker die Steuerung eines Hochofens. Die Anlage wurde schwer beschädigt und musste heruntergefahren werden.

"Über die Leute hinter den Angriffen oder für welche Organisationen sie arbeiten, darüber haben wir keine Kenntnisse."

Der bedrohlichste Angriff in Deutschland wird im BSI-Lagebericht von 2014 erwähnt. Damals manipulierten Hacker die Steuerung eines Hochofens. Die Anlage wurde schwer beschädigt und musste heruntergefahren werden.

Weiße Hacker sorgen für Aufsehen

In jüngster Zeit sorgen meist weiße Hacker für Aufsehen. Die suchen im Internet nach gefährlichen, aber ungeschützten Anlagen, informieren die Betreiber informieren und publizieren dann ihre Entdeckungen. Auch IT-Sicherheitsfirmen scannen regelmäßig das Netz. Mikko Hyponnen von F-Secure:"

"Die ganze Gesellschaft hängt von Computern und Software ab. Jede Fabrik und jedes Kraftwerk wird dadurch gesteuert. Das macht uns angreifbar. Die Digitalisierung hat unbestreitbare Vorteile gebracht. Aber sie bringt auch neue Risiken mit sich. Wir erfahren das regelmäßig, wenn wir das Netz durchsuchen. Wir finden dann jede Menge Fabriken, die keinesfalls online sein sollten. Aber sie sind online."

Angriffe auf Industrieanlagen besonders kritisch

Kloiber: Angriffe auf kritische Infrastrukturen. Achim, was sind denn das für Anlagen, die ungeschützt im Netz stehen?

Killer: Also bei den Fällen, die in Deutschland bekannt werden, da handelt es sich meistens um die Anlagen kleinerer Betreiber. Hier in Bayern gibt’s zwei bekannte studentische Hacker. Sebastian Neef und Tim Schäfers heißen die. Und die machen sich regelmäßig einen verdienstvollen Spaß daraus, nach kritischen Anlagen zu suchen, die offen im Netz stehen. Vor drei Jahren sind sie da auf mehrere kommunale Wasserversorger gestoßen. Und jetzt erst vor ein paar Wochen unter anderem auf die Kläranlage in Postbauer-Heng.

Killer: Also bei den Fällen, die in Deutschland bekannt werden, da handelt es sich meistens um die Anlagen kleinerer Betreiber. Hier in Bayern gibt’s zwei bekannte studentische Hacker. Sebastian Neef und Tim Schäfers heißen die. Und die machen sich regelmäßig einen verdienstvollen Spaß daraus, nach kritischen Anlagen zu suchen, die offen im Netz stehen. Vor drei Jahren sind sie da auf mehrere kommunale Wasserversorger gestoßen. Und jetzt erst vor ein paar Wochen unter anderem auf die Kläranlage in Postbauer-Heng.

Der Ort liegt in der Oberpfalz. Seine Kläranlage lässt sich über das Netz überwachen. Dazu muss sich der dafür Zuständige einloggen. Ja, und bei der Eingabemaske war – bis eben vor Kurzem - der Nutzername schon ausgefüllt: WW für Wasserwerk. Und das Passwort hat auch WW gelautet. So war der Steuerungsrechner einer Kläranlage abgesichert. Das hätte leicht zum Himmel stinken können. Ein Fall von vielen.

IT-Experte Killer: Angriffe auf kleine Anlagen sind nicht meldepflichtig

Kloiber: Und solche Fälle haben die Zahlen des BSI in die Höhe schnellen lassen.

Killer: Nee, eben nicht. Da in der Oberpfalz ist ja nichts passiert. Und selbst wenn was passiert wäre – und das ist ein Problem – dann wäre das nicht meldepflichtig gewesen. Dazu ist der Einzugsbereich der Anlage zu klein.

Kloiber: Wer muss denn melden, wenn eine Anlage gehackt worden ist?

Killer: Das sind gut 1600 Betreiber wichtiger Infrastrukturanlagen – Energieversorger, Telekommunikationsunternehmen, Kliniken, Rechenzentrumsbetreiber. Und für den Kernbereich gilt da die Regel: Wer mehr als eine halbe Million Leute zu versorgen hat, der ist meldepflichtig.

Killer: Nee, eben nicht. Da in der Oberpfalz ist ja nichts passiert. Und selbst wenn was passiert wäre – und das ist ein Problem – dann wäre das nicht meldepflichtig gewesen. Dazu ist der Einzugsbereich der Anlage zu klein.

Kloiber: Wer muss denn melden, wenn eine Anlage gehackt worden ist?

Killer: Das sind gut 1600 Betreiber wichtiger Infrastrukturanlagen – Energieversorger, Telekommunikationsunternehmen, Kliniken, Rechenzentrumsbetreiber. Und für den Kernbereich gilt da die Regel: Wer mehr als eine halbe Million Leute zu versorgen hat, der ist meldepflichtig.

"Nicht so tun, als gäbe es nur die großen Betreiber"

Kloiber: Das hört sich doch sehr vernünftig an. Wieso sagen Sie, das sei problematisch?

Killer: Na ja. Die Bundesrepublik ist ein föderalistischer Staat. Es gibt eine kommunale Selbstverwaltung. Die Wirtschaft ist mittelständisch geprägt. Und eben deshalb sind auch hiesige Infrastrukturen mittelständisch geprägt. Da kann man dann aber nicht so tun, als gäbe es nur die großen Betreiber, bloß um die vielen Kleinen von lästigen Pflichten freizustellen. IT-Sicherheits-Politik ist schließlich keine Mittelstandsförderung.

Killer: Na ja. Die Bundesrepublik ist ein föderalistischer Staat. Es gibt eine kommunale Selbstverwaltung. Die Wirtschaft ist mittelständisch geprägt. Und eben deshalb sind auch hiesige Infrastrukturen mittelständisch geprägt. Da kann man dann aber nicht so tun, als gäbe es nur die großen Betreiber, bloß um die vielen Kleinen von lästigen Pflichten freizustellen. IT-Sicherheits-Politik ist schließlich keine Mittelstandsförderung.

Kloiber: Gut, es ist vielleicht unschön, dass es keine aussagekräftigen Zahlen gibt. Aber ein Sicherheitsproblem ist das doch nicht.

Killer: Doch. In den Schutz kritischer Anlagen gehen nicht nur Standard-Hard- und Software ein, sondern auch das Wissen über Angriffe auf solche Anlagen. Das dient beispielsweise dazu, um frühzeitig Angriffsmuster zu erkennen.

Killer: Doch. In den Schutz kritischer Anlagen gehen nicht nur Standard-Hard- und Software ein, sondern auch das Wissen über Angriffe auf solche Anlagen. Das dient beispielsweise dazu, um frühzeitig Angriffsmuster zu erkennen.

Na ja, und wer da halt einen Gutteil der wirklichen Infrastruktur außen vor lässt, der kann nicht behaupten, dass er eben diese Infrastruktur richtig erfasst hat.