Zwei Berichte über Hardware-Trojaner Ende August haben die Sicherheitsbehörden richtig aufschrecken lassen. Im Deutschlandfunk war zu hören und auf heute.de zu lesen, dass auf einer Hackerkonferenz in Las Vegas intensiv über Angriffe auf die Prozessorsteuerung diskutiert worden war. Die Sicherheitsforscher zeigten, wie anfällig Prozessoren sein können, wenn sie mit hardwarenahen Trojanern angegriffen werden. Matthias Deeg, Hardwareexperte bei der Tübinger Sicherheitsberatung Syss GmbH, fasst zusammen, was die Sicherheitsforscher im einzelnen gemacht haben.

"Sie konnten bestimmte Instruktionen manipulieren, dass eben andere Dinge ausgeführt werden, und Änderungen der Mikro-Instruktionen ermöglichen dann eben auch das Einführen von Seitenkanalangriffen beispielsweise, die vorher nicht möglich waren, indem ich das zeitliche Verhalten beispielsweise manipuliere. Das ist spannend für Angriffe gegen kryptografische Verfahren, wo ich dann plötzlich Anfälligkeiten für erzeuge. Oder ich kann wirklich die Semantik einzelner Instruktionen dann auch ändern, das heißt, der Prozessor führt dann nicht mehr das aus, was ich als Anwendungsentwickler so erwarten würde."

Kein Kommentar der Behörden

Und das kann natürlich fatale Folgen haben. Die deutschen Sicherheitsbehörden wollten wissen: welche fatalen Folgen. Und sie wollten wissen, wie man sich davor schützen kann. Das sorgte auch für Aufregung unter den Prozessorherstellern, die von behördlicher Seite angefragt worden waren. Was war passiert? Gab es Warnungen vor einem Hackerangriff auf Kraftwerke oder Lastverteilungsrechner in Deutschland? Das Bundesinnenministerium will die Angelegenheit nicht kommentieren. Dazu sei die Angelegenheit zu sensibel. Vom Bundesnachrichtendienst ist nur sibyllinisches Geraune zu hören, demzufolge eine Gefährdungslage in unseren unruhigen Zeiten nie auszuschließen sei. Sicherheitsberatern sind jedenfalls keine aktuellen Angriffe mit Hardware-Trojanern bekannt. Matthias Deeg:

"Die Aufgeregtheit kann ich mir persönlich auch nicht erklären. Und das Problem an sich, was eben Hardware-Trojaner oder trojanische Pferde für Hardware bedeutet, ist ja auch kein neues Problem, sondern schon seit Jahrzehnten letzten Endes bekannt. Aber das war wieder jetzt eine eindrucksvolle Demonstration, dass so ein Problem dann auch wirklich ein konkreter Sicherheitsvorfall sein kann."

Also sind die deutschen Sicherheitsbehörden wohl von der Berichterstattung über die Blackhat-Konferenz in Las Vegas aufgeschreckt worden. Und das hat zur Folge, dass sie sich jetzt endlich einem seit 20 Jahren diskutierten Problem zuwenden, nämlich Hardwareattacken. Sicherheitsforscher warnen nicht umsonst seit zwei Jahrzehnten vor solchen Attacken.

"Wer die Hardware kontrolliert, das heißt, die unterste Abstraktionsschicht, wenn man so will, von Systemen, der kontrolliert natürlich alle darüber liegenden Schichten. So bildlich betrachtet! Und deswegen sind natürlich auch Angriffe direkt gegen Hardware besonders spannend."

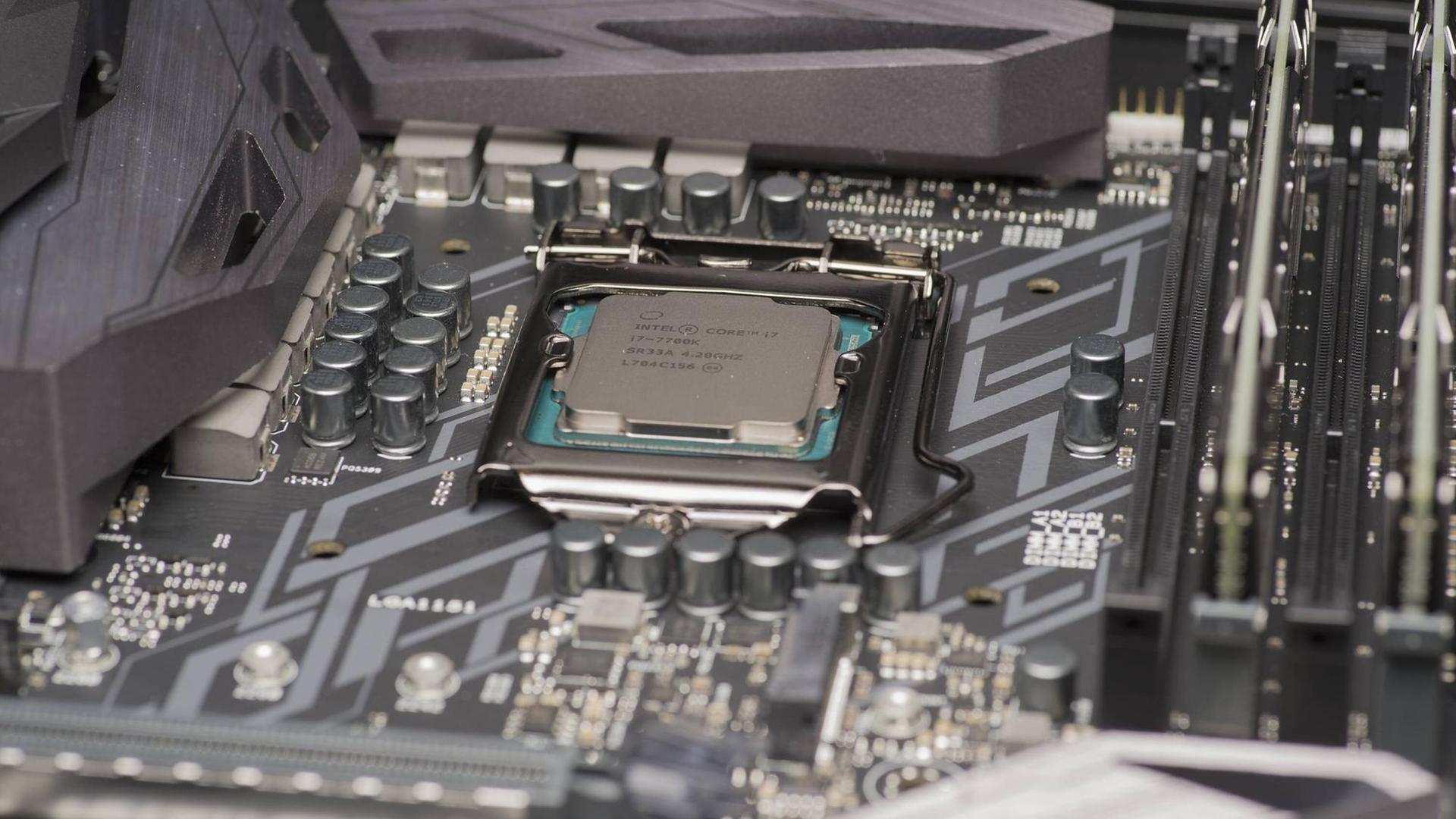

Fertigungsprozessen müssen dokumentiert und zertifiziert werden

Immerhin hat die behördliche Aufregung auch ihr Gutes: Es sollen wieder mehr öffentliche Gelder in die Forschung über Hardwaresicherheit fließen. Und die Betreiber kritischer Infrastrukturen sollen sich diesem Problem auch stärker widmen.

"Es gibt natürlich auch Testmethoden, wo ich im Nachgang prüfen kann, ob eine gewisse Hardware, ein Mikrocontroller einer Spezifikation genügt, die ich zuvor definiert habe. Aber solche Tests sind sehr schwierig, gestalten sich sehr schwierig, sehr aufwendig, das heißt, da ist besondere Fachkenntnis vonnöten und auch ein bestimmtes Toolkit, ein Werkzeugsatz, den eben nicht jeder zur Verfügung hat an der Stelle."

Die Sicherheitsbehörden müssen sich jetzt vor allen Dingen mit den Fertigungsprozessen von Prozessoren näher beschäftigen. Die müssen dokumentiert und dann so zertifiziert werden, dass sie den Sicherheitsanforderungen an kritische Infrastrukturen genügen. Das ist längst noch nicht überall der Fall. Immerhin haben die Diskussionen auf der Blackhat-Konferenz eine Reihe von Aktionen hierzulande angestoßen, von denen auf Dauer die Hardware-Sicherheit hierzulande erheblich profitieren wird.