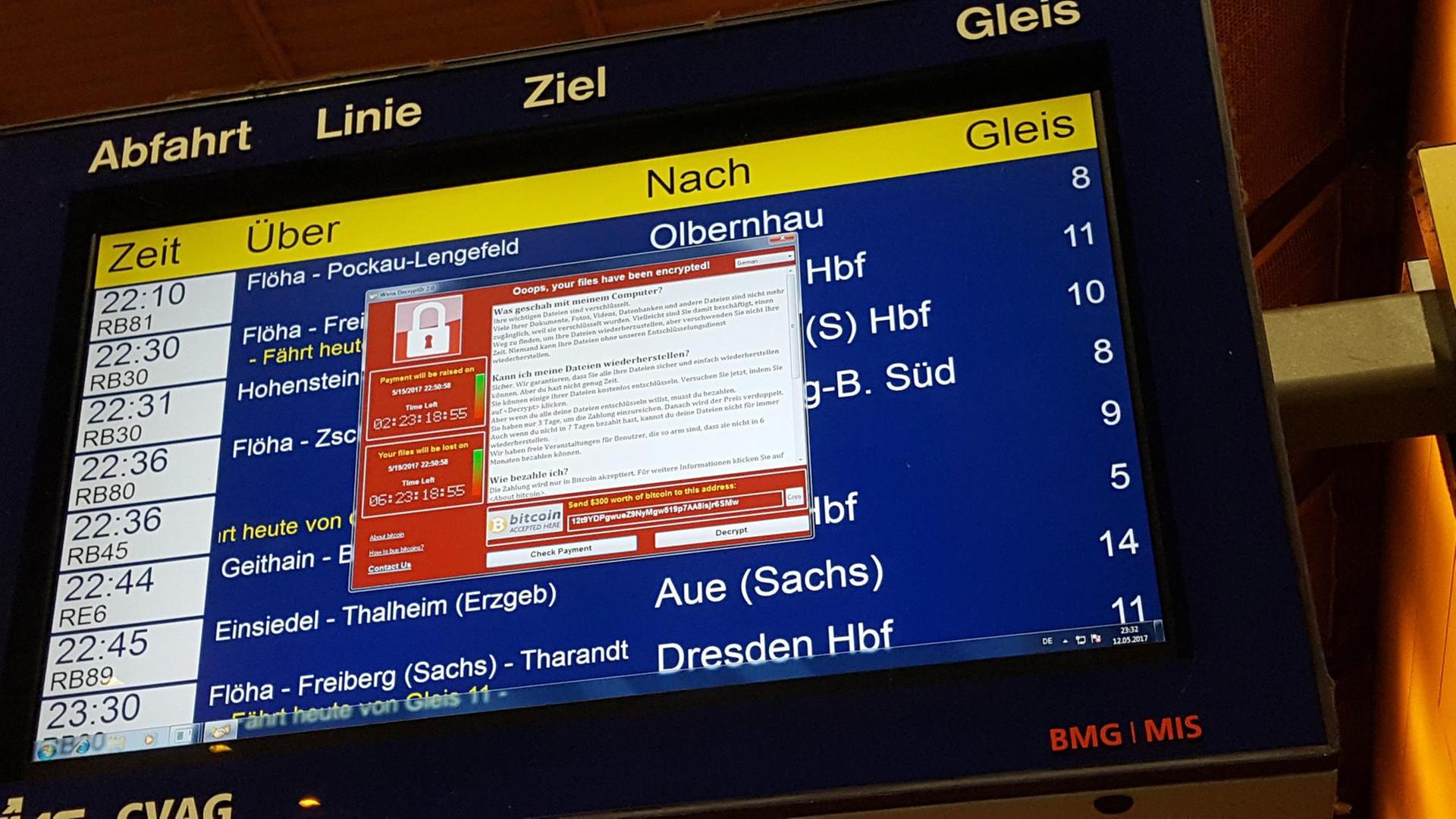

Bei einem Angriff mit Ransomware werden die Daten auf den betroffenen Computern verschlüsselt und nur gegen Lösegeldzahlung wieder freigegeben. Der Nutzer selbst kann sie kaum retten - denn im Gegensatz zur eingesetzten Schadsoftware beim "Wannacry"-Angriff im Mai zerstört der jetzige "Petya"-Trojaner laut Neumann nicht nur die Dateien auf der Festplatte, sondern auch den sogenannten Boot Record. Der Computer könne so nicht mehr hochgefahren werden. "Bei Wannacry hatte ich, wenn ich ein Back-up hatte, noch ein System, in das ich das Back-up einspielen konnte", so Neumann. "Bei Petya fährt der Computer eine Stunde nach Befall runter." Wegen des höheren Schadenspotenzials dauere es auch so lange, bis die Unternehmen die Rechner wieder zum Laufen bekämen.

Angriffe mit Ransomware sind laut Neumann nicht hundertprozentig zu verhindern. Man solle aber dennnoch versuchen, sie abzuwehren. "Bei Ransomware sind Back-ups das Wichtigste". Zudem müsse das System immer auf dem neuesten Stand gehalten werden. Unternehmen und Privatpersonen sollten sich rüsten, indem sie Back-ups ihrer Daten erstellten.

Neumann sieht Institutionen wie etwa den Bundestag nicht besonders gut aufgestellt, um Angriffe abzuwehren. Es gebe nicht mal Adblocker in den Systemen des Bundestags - dabei würden Werbeanzeigen oft für Hackerangriffe genutzt. Bisher würden solche Attacken aber viel zu spät entdeckt, mit der Folge von mehrtägigen Ausfällen. "Das zeugt nicht von besonderer Abwehrbereitschaft", sagte Neumann.

Das Interview in voller Länge:

Ute Meyer: Weltweit kämpfen Firmen mit den Folgen eines Cyber-Angriffs, der sich gestern über die Computer zahlreicher Länder ausgebreitet hat. Es ist bereits der zweite globale Cyber-Angriff innerhalb von zwei Monaten, und er hat für ziemlich viel Chaos gesorgt. Über diesen neuerlichen Cyber-Angriff will ich sprechen mit Linus Neumann, IT-Experte vom Chaos Computer Club. Schönen guten Tag, Herr Neumann.

Linus Neumann: Schönen guten Tag.

Meyer: Herr Neumann, das ist das zweite Mal innerhalb von zwei Monaten. Gibt es Parallelen zwischen diesen Fällen?

Neumann: Ja, es gibt mehrere Parallelen. Wie gerade schon im Beitrag genannt wurde, kommen hier wieder die Angriffs-Tools der NSA zum Einsatz, die vor einigen Monaten geleakt sind und für die es aber auch seit einigen Monaten bereits Patches gibt. Wir haben es wieder mit einer Ransomware-Attacke zu tun, also eine Schadsoftware, die Dateien verschlüsselt, um dann Lösegeld zu fordern, und wir haben wieder eine kuriose, sehr skurrile Bezahlmethodik, die wir eigentlich aus dem Ransomware-Bereich in höherer Qualität kennen, bei der die Angreifer sich quasi entgegen der sonstigen Software, die ja von, sage ich mal, sehr gutem Können zeugt, hier sehr amateurhaft angestellt haben, um das Kernstück ihres Angriffs zu bauen, nämlich die Zahlungsmethode. Und da werden natürlich jetzt auch erste Spekulationen laut, ob es den Angreifern überhaupt darum geht, Geld einzusammeln, oder ob es unter Umständen einfach nur eine Tarnung ist dafür, einfach mal weiträumig für Ärger zu sorgen.

"Wer dahinter steckt, wird im Zweifelsfall nicht rauskommen"

Meyer: Das heißt, es gibt keine weiteren Hinweise, außer dieses eine Indiz, dass die Erpresser-Software stümperhaft programmiert worden ist, wer dahinter steckt?

Neumann: Nein. Wer dahinter steckt, wird im Zweifelsfall nicht rauskommen. Das würde aber auf jeden Fall auch noch Wochen oder Monate dauern, das auch nur annähernd sicher sagen zu können, sofern die Angreifer nicht irgendeinen lächerlichen Fehler gemacht haben. Interessant ist eine der Schwachstellen, die dieses Programm nutzt. Wir haben es hier nicht nur mit den NSA-Schwachstellen zu tun, sondern, wie auch im Beitrag genannt wurde, mit weiteren Tools, die einerseits in einem einmal infizierten Netzwerk eine Weiterverbreitung ermöglichen. Außerdem gibt es Berichte darüber, dass der erste Angriff quasi über eine Schwachstelle der Software MEDoc stattgefunden hat. Das ist so eine Steuer-Abrechnungs-Verwaltungssoftware, die für Unternehmen in der Ukraine und Unternehmen, die mit diesen Unternehmen zusammenarbeiten, quasi verpflichtend ist. Das lässt ein bisschen vermuten, dass sich dieser Angriff auf jeden Fall auf ukrainische Ziele zu Beginn konzentriert hat. Das kann heißen, dass die Angreifer aus der Ukraine kommen; das kann heißen, dass die Angreifer der Ukraine insbesondere schaden wollen. Da gibt es auf jeden Fall jetzt auch Spekulationen.

Meyer: Das bedeutet, die Weiterverbreitung dieses Virus weltweit, die könnte eher zufällig erfolgt sein über Netzwerke, über das Internet?

Neumann: Zufällig nicht. Eher …

Meyer: Als Kollateralschaden?

Neumann: Nein. So ein Wurm ist schon darauf ausgerichtet und insbesondere diese Ransomware, die wir jetzt sehen, ist darauf ausgerichtet, sehr schnell sehr viele Computer zu infizieren und dort möglichst schnell sich auszubreiten. Zufällig ist es nur insofern, als dass diese Systeme einfach alles angreifen, woran sie kommen. Ein befallenes System greift weitere an und da wird es dann auf eine Weise chaotisch. Aber zufällig würde ich das nicht sehen, weil das ist durchaus von den Angreifern so intendiert, dass schnell diese Welle sich ausbreitet.

"Ein größeres Stör- und Schadenspotenzial für die Betroffenen"

Meyer: Auch heute noch kämpfen die betroffenen Unternehmen damit, ihre Rechner wieder in Gang zu bringen. Warum ist das so schwierig, Rechner wieder zu säubern von diesem Virus?

Neumann: In diesem Fall ein entscheidender Unterschied zwischen Wannacry und dieser Petya-Variante ist, dass dieser neue …

Meyer: Wannacry war der Virus vom Mai und die Petya-Variante ist die jetzige.

Neumann: Richtig. Petya verschlüsselt nicht nur die Dateien auf der Festplatte, sondern macht dann in einem letzten Schritt auch den Computer quasi vollständig funktionsunfähig, indem der Boot-Record zerstört wird. Der Computer fährt nicht mehr hoch, sondern zeigt nur noch seine Warnung an, und das ist natürlich noch mal gerade für Laien ein größeres Problem, diesen Computer überhaupt wieder bootfähig zu bekommen. Das heißt, der gesamte Rechner fällt aus und nicht nur von mir aus wichtige Dateien oder Programme, die man dann relativ einfach unter Umständen auch wiederherstellen könnte. Während ich bei Wannacry, wenn ich im Besitz eines Back-ups war, was ja ohnehin die wichtigste Schutzmethode gegen solche Angriffe ist, immerhin noch ein funktionierendes System hatte, um das Back-up einzuspielen, Dateien wiederherzustellen und vielleicht einen Notfallbetrieb in irgendeiner Form aufrecht zu erhalten. Das habe ich bei Petya nicht, der Computer fährt eine Stunde nach dem Befall herunter und wird dann so ohne weiteres auch nicht wieder hochfahren. Insofern hier ein größeres Stör- und Schadenspotenzial für die betroffenen Unternehmen.

Meyer: Und es ist nicht klar, ob die Hackern auf Geld aus waren, oder vielleicht einfach nur auf Sabotage. Das haben Sie gerade schon erläutert. Ist denn so ein Angriff durch bessere IT-Sicherheit überhaupt vermeidbar?

Neumann: Hundertprozentig vermeidbar sind Angriffe nicht. Das heißt aber nicht, dass man sich nicht rüsten sollte und versuchen sollte, sie abzuwehren. Man darf da nicht in einen Nihilismus verfallen. Gerade bei Ransomware sind Back-ups das Wichtigste. Das ist die einzige hundertprozentige Möglichkeit zu wissen, selbst wenn ich befallen werde, bin ich in der Lage, den Schaden zu minimieren und einen betriebsbereiten Zustand wiederherzustellen. Gleichzeitig natürlich Systeme auf dem aktuellen Stand zu halten, ist Fürsorgepflicht für solche Systeme. Aber man kann solche Infektionen auf anderen Wegen dann doch nicht hundertprozentig ausschließen. Wir sehen, dass Schwachstellen, die bisher unbekannt sind, verwendet werden. Wir sehen die klassischen Verbreitungsmethoden per E-Mail, wo Leute auf Anhänge klicken. Insofern müssen Unternehmen und auch Privatpersonen sich insofern dagegen rüsten, dass Back-ups angefertigt werden, damit man solche Angriffe überstehen kann und in der Lage ist, sich davon schnell wieder zu erholen. Das ist ja das Entscheidende.

Bundestag: "Angriffe werden viel, viel später entdeckt"

Meyer: Die Angriffe von Hackern auf Computer auch hier in Deutschland sind Thema zum Beispiel jetzt auch im Bundestagswahlkampf. Da wird ja auch mit Einflussnahme über das Internet gerechnet. Können Sie vielleicht mal eine Bestandsaufnahme machen? Wie gut sind die Rechner zum Beispiel der Bundesregierung derzeit geschützt?

Neumann: Da kann ich mich nur auf öffentliche Quellen verlassen, wenn da Untersuchungsberichte veröffentlicht werden. Es ist wechselhaft. Man sieht an einigen Stellen fast übertriebene Sicherheitsmaßnahmen und an anderen Stellen geradezu fahrlässige Nachlässigkeit. Vor wenigen Monaten haben wir feststellen müssen, dass offenbar noch nicht einmal Adblocker in den Systemen des Bundestages installiert sind, also Systeme, die die Einblendung von Werbenachrichten verhindern, weil diese Werbenetzwerke sehr gerne zum Verbreiten von Schadsoftware genutzt werden. Es ist schwierig, eine allgemeine Aussage zu treffen. Ich würde hier eher mich dafür interessieren, welchen Reifegrad man hat, Angriffe zu erkennen und den Schaden, der durch Angriffe angerichtet wurde, abzuwenden. Da sehen wir, wenn es dann passiert, immer sehr schlechte Abwehrbereitschaft. Das heißt, die Angriffe werden viel, viel später entdeckt, zu dem Zeitpunkt sind dann schon Gigabytes an Daten abgegriffen worden und wir haben es dann teilweise mit mehrtägigen Ausfällen zu tun. Das zeugt allgemein erst mal nicht von einer besonderen Abwehrbereitschaft in diesem Bereich.

Meyer: Danke schön für diese Einschätzung. – Linus Neumann war das, Experte vom Chaos Computer Club.

Äußerungen unserer Gesprächspartner geben deren eigene Auffassungen wieder. Der Deutschlandfunk macht sich Äußerungen seiner Gesprächspartner in Interviews und Diskussionen nicht zu eigen.