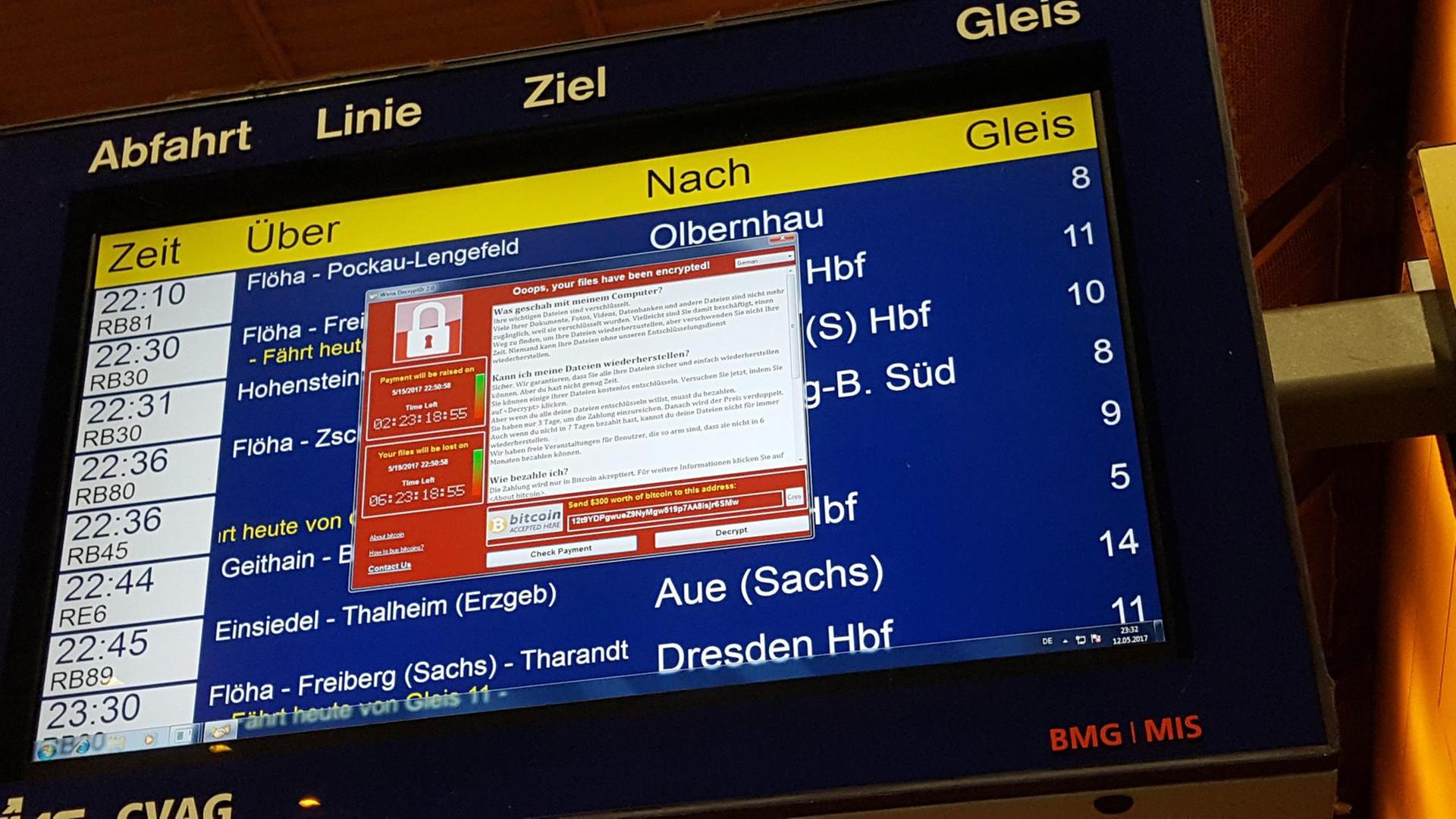

Dirk Müller: Wie eine Attacke aus dem Hinterhalt, nicht spürbar, nicht sichtbar, erst danach entdeckt und viel zu spät entdeckt. Nun beginnt die Spurensuche. Sie führt laut Sicherheitsbehörden nach Russland, nach Moskau, vielleicht nach St. Petersburg. Das sind zumindest noch Spekulationen. Russische Hacker sollen das hoch gesicherte Netz des Auswärtigen Amtes geknackt haben, auch das des Verteidigungsministeriums, Datendiebstahl von hoch sensiblen Informationen.

Angriffe auf das Sicherheitsnetz der Bundesregierung, Hacker-Angriffe mit großer Wahrscheinlichkeit auf das Außenministerium, vielleicht auch auf das Verteidigungsministerium. Vielleicht sind auch andere Stellen betroffen. Das ist noch nicht ganz klar, oder wir wissen es bislang jedenfalls noch nicht. - Unser Thema mit dem IT-Sicherheitsexperten und NATO-Berater Sandro Gaycken von der European School of Management und Technology in Berlin. Guten Tag!

Sandro Gaycken: Guten Tag.

"Das sind per se unsichere Systeme"

Müller: Herr Gaycken, hat aller Rat nichts gebracht?

Gaycken: Man kann eigentlich letzten Endes nicht viel machen. Es war schon von Anfang an klar, auch beim Bundestag war klar, selbst wenn man die technischen Systeme jetzt nachzieht, die Angreifer rausschmeißt, das dauert zwei Wochen, dann sind die wieder drin. Das sind einfach per se unsichere Systeme, die sind auf vielen hundert Wegen angreifbar. Die Leute, die damit umgehen, müssen auch nach außen kommunizieren können. Die sind einfach im Moment gegen hochwertige Nachrichtendienste nicht abzusichern.

Müller: Dann kann man sie gleich öffnen?

Gaycken: Ja, man kann schon irgendwie ein paar Steine in den Weg legen. Man muss ja jetzt nicht die komplette Transparenz predigen, aber im Prinzip ist das nur eine Frage des Aufwands, und der bemisst sich eher in Tagen, höchstens Wochen und nicht in Monaten und Jahren.

"Wir haben eine furchtbare Asymmetrie in den Vorteilen"

Müller: Das heißt, die Ideen der Hacker sind immer besser als die Ideen der Verteidiger?

Gaycken: Das liegt einfach daran: Wir haben eine furchtbare Asymmetrie in den Vorteilen. Der Verteidiger muss immer erfolgreich sein in einem System, das wahnsinnig komplex ist und viele zigtausend Optionen für Angriffe und Angriffskombinationen zulässt, und der Angreifer muss nur einmal erfolgreich sein bei einer Kombination. Das ist so eine Geschichte, die seit Jahren diese IT-Sicherheitsgeschichten sehr drastisch plagt.

Müller: Dann schreiben wir unsere Geheimnisse besser wieder auf Papier?

Gaycken: Das ist tatsächlich was, was wir machen sollten. Tatsächlich passiert das ja auch für streng geheime Dinge. Die hängen natürlich nicht an Rechnern, die im Internet hängen oder in diesem Großverbund. Die sind dann tatsächlich sehr viel besser gesichert und das machen auch die meisten Staaten inzwischen wieder so, dass sie da zu alten Methoden zurückfinden und das lieber physisch einschließen, als irgendwie zu versuchen, das digitaltechnisch abzusichern.

Warnung vor vorschnellen Zuschreibungen

Müller: Reden wir über den aktuellen Fall, Angriffe auf das Außenministerium, vielleicht auch das Verteidigungsministerium etc. Waren das die Russen?

Gaycken: Keine Ahnung. Das weiß keiner. Ich wäre auch sehr vorsichtig mit diesen vorschnellen Zuschreibungen. Die Nachrichtendienste sind sehr gut darin, die Stile gegenseitig zu imitieren, komplett bis in die kleinsten technischen Details, und diese Analysen kommen meist von irgendwelchen IT-Sicherheitsfirmen, die natürlich dann sofort bei CNN erscheinen, wenn sie als erster "die Russen!" schreien. Von daher ist das immer so: Das sind eher Komplizen von solchen Verschleierungstaktiken, und da muss man immer sehr vorsichtig sein. Feststellen kann man es eigentlich nur, wenn man eine menschliche Quelle im gegnerischen Hacker-Team hat. Die sind aber sehr selten und die würde man im Zweifelsfall auch nicht ausspielen.

Müller: Das heißt, es gibt keine eindeutigen digitalen Spuren?

Gaycken: Nein, gibt es nie. Eindeutige Digitalspuren ist ein Widerspruch, denn man kann das immer fälschen. Man muss nur als Angreifer genug davon wissen und sich auskennen und dann kann man jede Spur fälschen.

Müller: Man kann jede Fährte manipulieren und neue Fährten dazulegen, wenn ich das richtig verstanden habe, so dass es nicht nachvollziehbar ist?

Gaycken: Genau. Man kann es so aussehen lassen, als wäre es ein russischer Angriff, ein chinesischer Angriff, ein französischer Angriff, ein amerikanischer Angriff. Man kann es aus dem Land führen, kann es auch von irgendeiner schönen Pazifik-Insel ausführen, entspannt mit einem geklauten Laptop aus einer Firma aus dem Land, dem man was anhängen will, und so weiter. Und da ja keiner die Brücke zwischen Tastatur und Mensch überbrücken kann mit technischen Maßnahmen, kommt man da eben nicht durch.

Die technischen Beweise sind nicht eindeutig

Müller: Wir haben das teilweise in den Nachrichten heute gehört, nicht nur im Deutschlandfunk, sondern in vielen Sendern ja auch, quer durch die Republik. Wir haben das in Zeitungen schon nachlesen können. Russland taucht jetzt immer wieder auf als möglicher Verdächtiger, als möglicher Absender dieser ganzen Geschichte.

Gaycken: Es kann natürlich sein, dass man sich für Russland oder die Ukraine interessiert. Das ist natürlich ein Indikator dafür, dass es irgendwie ein Akteur sein muss, der da mit drinhängt. Aber es interessieren sich natürlich auch viele dafür. Teilweise gucken auch die Alliierten gerne mal, was die Deutschen denn in Wirklichkeit für ein Spiel spielen und ob die auch wirklich transparent sind. Das ist auch durchaus Gang und Gebe. Es können aber natürlich auch die Russen sein. Es würde auch mit allen bösen Geistern angehen, wenn der russische Auslandsnachrichtendienst nicht versuchen würde, hier mal reinzugucken.

Müller: Aber es können auch Franzosen sein, Briten und Amerikaner?

Gaycken: Es kann alles Mögliche sein. Es ist nicht unplausibel, dass es die Russen sind, aber es kann auch alles Mögliche sein. Die technischen Beweise sind nicht eindeutig.

Müller: Herr Gaycken, für Sie ist das fast schon ein Reflexschlag in den Magen, wenn wir sagen, es sind die Russen, müssen die Russen sein?

Gaycken: Da freuen sich halt immer alle, dass es die Russen sind. Das klingt irgendwie plausibel. Aber das ist mehr Wunschgedanke, als dass man tatsächlich harte Beweise hätte.

Müller: Ist das ein Ablenkungsmanöver der Bundesregierung?

Gaycken: Nein, das glaube ich auch nicht. Die haben jetzt auch keine größeren besseren Möglichkeiten der Zuschreibung von solchen Angriffen als diese technischen Unternehmen. Von daher wird man ja gezwungen, dann irgendwas zu sagen, und dann guckt man halt, was plausibel aussieht.

Müller: Es sieht plausibel aus, sagen Sie?

Gaycken: Es kann plausibel sein, aber es ist nicht stichfest.

Unterschiede zwischen alten und neuen Hackern

Müller: Versuchen wir mal, in die Perspektive des Hackers zu kommen, egal ob staatlich organisiert, ob privat intendiert, wie auch immer. Wir wissen ja nicht viel darüber. Sie hatten aber in der Vergangenheit reichlich Gelegenheit, schon mit Hackern zu sprechen und in Kontakt zu kommen. Worum geht es den Hackern?

Gaycken: Der Hacker von heute ist ja was ganz anderes als der Hacker von damals. Der Hacker von damals hatte gerne Spaß an Systemen und an technischen Tricks im System. Heute geht es aber natürlich ganz knallhart um Sicherheitspolitik, um unglaublich viel Geld. Das ist heute ganz entkoppelt von damals.

Dann geht es aber natürlich auch darum, für wen arbeitet der Hacker. Ist das jetzt auf eigene Rechnung irgendjemand, der versucht, etwas rauszufinden, sich zu bereichern? Sind es irgendwelche Söldnerfirmen, die irgendwie im Auftrag von Regierungen arbeiten? Sind es Regierungen selber? Je nachdem sind dann die Interessen und die Methoden tatsächlich auch sehr unterschiedlich.

Unterschätzte und große Gefahren

Müller: Sind das wirklich Daten, an die sie herankommen wollen, interessante wichtige geheime Daten, oder geht es um Destabilisierung?

Gaycken: Das kann man alles machen. Das Spielfeld ist extrem breit. Man kann alles Mögliche destabilisieren. Man kann falsche Nachrichten streuen, Sachen sabotieren. Man kann auch Maschinen zum Explodieren bringen, Wirtschaften in den Kollaps zwingen. Man kann Geheimnisse klauen, die Palette ist sehr breit.

Müller: Das hört sich ja schlimm an.

Gaycken: Das ist auch schlimm. Es wird auch leider viel zu wenig ernst genommen, nach wie vor, sowohl von Regierungen als auch von der Industrie. Wir warnen, Fachexperten warnen schon seit Jahren, dass das eigentlich äquivalent ist zu Atomkrieg im Potenzial, aber das wird leider nicht so richtig wahrgenommen. Man guckt immer nur, was real passiert. Da sieht man dann relativ wenig und denkt, na ja, wird schon nicht so schlimm sein, ähnlich wie bei Klimawandel und anderen Phänomenen, die man schwierig einordnen kann, und dann führt das dazu, dass man das nach unten legt auf den Stapel.

Es ist auch politisch unattraktiv, sowohl für große Vorstände als auch für Politiker, weil es ein sehr komplexes Thema ist und man ein hohes Risiko hat, dann aufgrund der Komplexität Fehlentscheidungen zu machen.

Müller: Dagegen ist das Handy abhören von Kanzlerinnen rein gar nichts?

Gaycken: Ja, das ist Kinderkram im Vergleich zu dem, was man so machen kann.

"Die Konsequenzen davon sind absolut furchtbar"

Müller: Reden wir darüber noch mal genauer. Sie sagen, es ist eine ganz, ganz andere Dimension und wir wollen es offenbar uns nicht eingestehen, oder auch nicht zugestehen, dass wir das gar nicht im Griff haben, aber ein massives Problem aufgetreten ist, wo wir keine Lösungsrezepte finden. Ist das so?

Gaycken: Ja, das ist so. Auch in der offensiven Hacker-Gemeinde gibt es genug technische Beweise, was man alles machen kann, und die Konsequenzen davon sind absolut furchtbar. Die einzigen, die das im Moment ein bisschen ernster nehmen, sind die Versicherer, weil die Versicherer realisiert haben, dass sie im Ernstfall für viele dieser Schäden geradestehen müssen. Das ist jetzt so ein Sektor, der vielleicht ein bisschen aufräumen wird in einigen Fällen. Industrieversicherungen zu bekommen zum Beispiel wird deutlich schwieriger werden, wenn man Industrie 4.0 macht. Aber ansonsten wird das Thema leider überall nicht so richtig ernst genommen und auch gerade vor diesen neuen Hypes der Digitalisierung, der Industrie 4.0 und so weiter lieber mal nach unten sortiert und todgeschwiegen, weil das natürlich ein Dealbreaker ist für diese ganzen neuen Digitalisierungsthemen.

Müller: Dann könnte man ja sagen, ist ja super, dass Deutschland nicht vernünftig digitalisiert ist. Dann kann man sich dieses Infrastrukturprogramm ja sparen, weil dann werden wir plötzlich anfällig.

Gaycken: Das kann man auch so sehen. Aber wir digitalisieren natürlich trotzdem und wir sind natürlich auch schon massiv digitalisiert. Wir sind jetzt schon extrem angreifbar.

Wenige Länder haben das Gefahrenpotenzial erkannt

Müller: Warum schaut die Politik weg?

Gaycken: Die Politik schaut nicht so richtig weg, aber es fehlen mehr Fachpolitiker und die Fachpolitiker, die da sind - es gibt einige sehr gute -, die haben dann oft leider nicht die hinreichende Seniorität oder Macht, um das dann auch wirklich durchzuarbeiten und auch wirklich härtere Forderungen zu stellen, die vielleicht in Konflikt stehen mit anderen politischen Interessen. Da haben wir oft das Problem, dass die "älteren Herrschaften" mächtiger sind, dadurch, dass sie schon länger im Spiel sind, dass die aber natürlich nicht IT-affin sind und dass von daher die alten Interessen überwiegen. Im Verteidigungsministerium zum Beispiel sind Panzer und explodierende Metalldinge immer noch ganz klar im Vorzug, obwohl Cyber eigentlich wesentlich effektiver, effizienter ist und auf allen Fronten eigentlich zu bevorzugen wäre.

Müller: Und das ist auch konkret eine Erfahrung, die Sie als Berater von Politikern gemacht haben?

Gaycken: Das ist eine Erfahrung, die haben wir weltweit überall aus Expertenkreisen. Das gilt eigentlich in fast allen Regierungen. Es gibt nur ganz wenige Regierungen, die tatsächlich schon länger das machen und die auch schon länger vor allen Dingen das offensiver machen und die dann von daher wissen, was das bedeutet und was die Implikationen sind.

Müller: Wer ist das?

Gaycken: USA, Russland, China und Israel.

Müller: Aber nicht Deutschland?

Gaycken: Aber nicht Deutschland, natürlich nicht.

Müller: Also bräuchten wir mehr junge Leute? Alt ist schlecht?

Gaycken: Ja, mehr junge Leute und mehr Verständnis dafür, was das bedeuten kann, wenn tatsächlich mal ernsthafte Dinge passieren.

Müller: Bei uns heute Mittag im Deutschlandfunk der IT-Sicherheitsexperte und NATO-Berater Sandro Gaycken. Vielen Dank, dass Sie für uns Zeit gefunden haben. Ihnen noch einen schönen Tag.

Gaycken: Sehr gerne! - Danke!

Äußerungen unserer Gesprächspartner geben deren eigene Auffassungen wieder. Der Deutschlandfunk macht sich Äußerungen seiner Gesprächspartner in Interviews und Diskussionen nicht zu eigen.